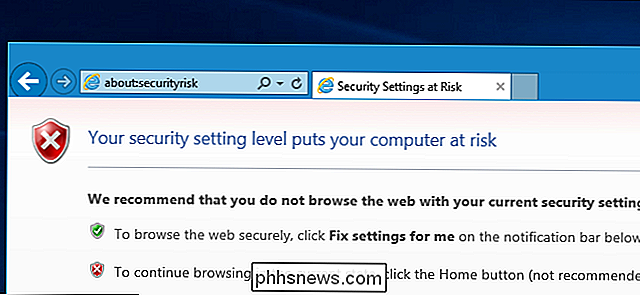

Comment rendre Internet Explorer plus sûr (si vous êtes coincé en l'utilisant)

Internet Explorer est sur le point de sortir. Même Microsoft recommande aux gens de l'éviter en faveur de leur nouveau navigateur, Edge. Si vous avez besoin d'Internet Explorer pour un ancien site Web, vous pouvez le sécuriser contre des attaques avec des fonctionnalités optionnelles telles que le mode protégé amélioré.

Si vous pouvez vous éloigner d'Internet Explorer vers un autre navigateur, vous devriez le faire. Google Chrome, Microsoft Edge et Mozilla Firefox sont de meilleurs choix. Mais certains anciens sites Web, en particulier ceux qui utilisent des contrôles ActiveX, nécessitent toujours IE.

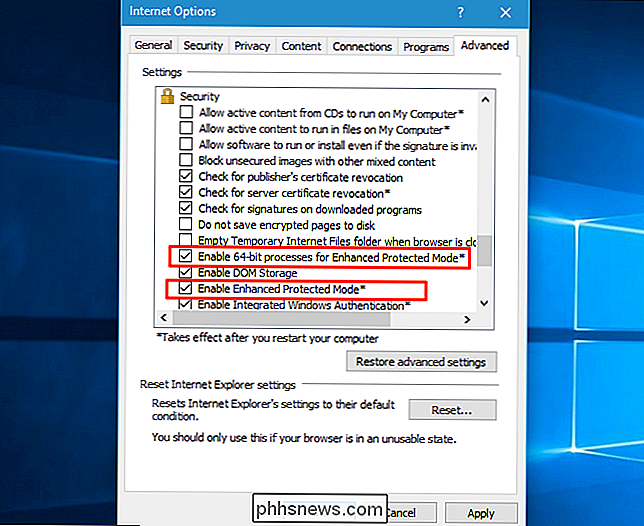

Activer le mode protégé amélioré et les processus 64 bits

Microsoft a introduit une fonctionnalité nommée "Enhanced Protected Mode" dans Windows 8. En mode protégé amélioré Internet Explorer exécute le contenu du site sandbox dans un "AppContainer". Même si un site Web malveillant parvient à exploiter Internet Explorer, cet environnement AppContainer l'empêchera d'échapper pour altérer le reste de votre ordinateur. Cette fonctionnalité n'est pas disponible dans Windows 7 (encore une raison de plus pour la mise à niveau vers Windows 8 ou 10.)

Malheureusement, cette fonctionnalité est désactivée par défaut, car de nombreux anciens modules ne sont pas compatibles avec le mode protégé amélioré. Pour activer cette fonctionnalité, cliquez sur le menu en forme de roue dentée et sélectionnez "Options Internet" dans Internet Explorer. Accédez à Advanced> Security et activez l'option "Enable Enhanced Protected Mode"

RELATED: Pourquoi la version 64 bits de Windows est plus sécurisée

Pendant que vous y êtes, vous pouvez également activer Option "Activer les processus 64 bits pour le mode protégé amélioré" ici. Cela fait qu'Internet Explorer est exécuté en tant que processus 64 bits, de sorte qu'il peut utiliser les meilleures fonctionnalités de sécurité disponibles sur les versions 64 bits de Windows, telles qu'un espace d'adressage plus grand pour la randomisation de disposition d'espace d'adressage.

Vous devez redémarrer

Si vous activez ces fonctionnalités, de nombreux modules complémentaires ne fonctionneront plus dans Internet Explorer. Ce n'est qu'un problème si vous avez réellement besoin de modules complémentaires qui ne peuvent pas fonctionner en mode protégé amélioré. Essayez de l'activer et voyez si quelque chose se brise. Vous pouvez toujours le désactiver si cela ne fonctionne pas pour vous. Mais, exécuter Internet Explorer sans add-ons est probablement aussi une bonne idée, car ...

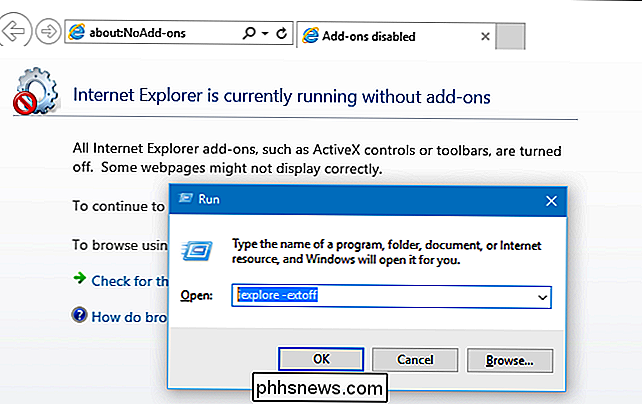

Exécuter Internet Explorer sans modules complémentaires

CONNEXION: Comment se protéger de tous ces trous de sécurité Adobe Flash 0-Day

Les modules complémentaires peuvent également poser un problème de sécurité. Les applications malveillantes sur votre ordinateur peuvent installer des barres d'outils de navigateur et d'autres logiciels qui vous interpellent. Même des modules complémentaires légitimes comme le lecteur Flash d'Adobe peuvent être vulnérables aux attaques.

Si vous avez juste besoin d'Internet Explorer pour un site Web ne nécessitant pas de modules complémentaires, vous pouvez le lancer sans modules pour réduire votre surface d'attaque. Pour ce faire, appuyez sur Windows + R sur votre clavier, tapez la commande suivante et appuyez sur Entrée:

iexplore -extoff

Vous pouvez également créer un raccourci sur le bureau pour lancer IE de cette manière si cela vous convient.

Si un site Web requiert un module complémentaire ActiveX ou Flash spécifique, le site Web ne fonctionnera pas correctement et vous devrez fermer et relancer Internet Explorer pour pouvoir l'utiliser.

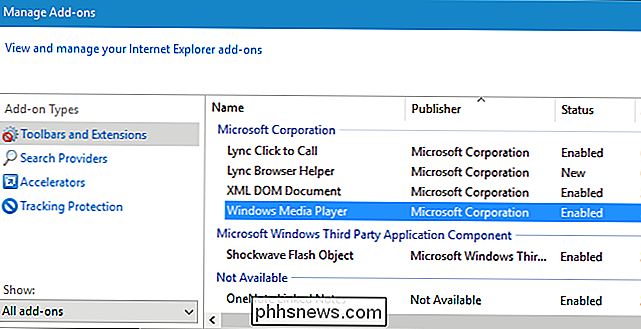

Supprimer et restreindre les modules complémentaires

CONNEXION: Activation des plug-ins Click-to-Play dans chaque navigateur Web

Si vous souhaitez que les modules complémentaires soient activés, vous devez vérifier la liste des modules complémentaires installés et les nettoyer pour vous assurer Aucun add-ons vulnérable ou malveillant n'est installé.

Pour afficher la liste des modules complémentaires, cliquez sur le menu en forme de roue dentée dans Internet Explorer et sélectionnez «Gérer les modules complémentaires». Sélectionnez "Tous les modules complémentaires" sous "Afficher". Examinez la liste des add-ons ici et effectuez des recherches sur le Web pour tout ce que vous ne reconnaissez pas. Vous pouvez désactiver les modules complémentaires dont vous n'avez pas besoin ici, mais vous ne pouvez pas les désinstaller. Pour ce faire, vous devez vous rendre dans le Panneau de configuration.

Si vous avez besoin de modules complémentaires, vous pouvez éviter les exécuter sur la plupart des sites Web. Par exemple, il existe un moyen d'activer le mode "cliquer pour lire" pour Flash dans Internet Explorer, même s'il n'est pas facile à trouver. Flash ne s'exécutera automatiquement sur aucun site Web à moins que vous ne lui donniez explicitement l'autorisation. Vous pouvez modifier les autres modules complémentaires de la même manière, en les empêchant de s'exécuter, sauf sur les sites Web spécifiques dont vous avez besoin pour les exécuter.

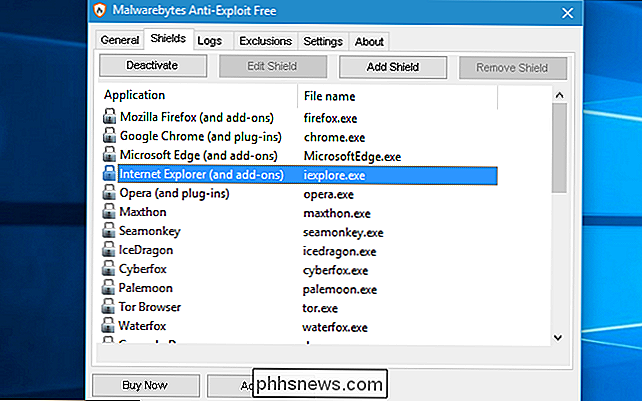

Utiliser un logiciel anti-exploit

ASSOCIÉ: Utiliser un programme anti-exploit pour protéger votre PC contre les attaques du jour zéro

Que vous utilisiez Internet Explorer ou non, vous devez utiliser un programme anti-exploit, mais c'est doublement important pour les utilisateurs d'IE. Ces programmes surveillent les navigateurs Web pour les types courants d'attaques et les arrêtent si une attaque est détectée. Si un attaquant essaie d'exploiter Internet Explorer, ce type d'utilitaire peut aider à empêcher cela. Les navigateurs modernes intègrent de plus en plus ces techniques anti-exploit, mais Internet Explorer a été laissé de côté et ne le fait pas.

Il y a plusieurs options ici. Microsoft fait son propre outil EMET qui fonctionnera, mais ce n'est pas le logiciel le plus convivial. Nous aimons Malwarebyte Anti-Exploit. Vous n'avez pas besoin de la version payante; la version gratuite protégera Internet Explorer et d'autres navigateurs.

Gardez Internet Explorer à jour

Il est crucial de garder Internet Explorer à jour. Microsoft prend toujours activement en charge Internet Explorer avec des correctifs de sécurité et vous devriez les installer si vous l'utilisez.

Les mises à jour d'Internet Explorer arrivent via Windows Update, elles seront donc automatiquement installées sur Windows 10. Sur Windows 7 et Windows 7 8.1, assurez-vous de mettre à jour régulièrement. Vous pouvez activer les mises à jour automatiques ou demander à Windows Update de vous informer des mises à jour disponibles afin de pouvoir les télécharger et les installer à votre convenance. Ne retardez pas l'installation des mises à jour: Internet Explorer est toujours une cible importante pour les attaquants.

Évitez autant que possible d'utiliser Internet Explorer

Cela dit, le meilleur conseil est d'utiliser Internet Explorer le moins possible. Même si vous avez un site Web plus ancien (ou quelques anciens sites Web) qui ne fonctionne que dans Internet Explorer, vous n'avez pas besoin d'utiliser Internet Explorer tout le temps. Vous pouvez utiliser Google Chrome, Mozilla Firefox ou Microsoft Edge pour la plus grande partie de votre navigation et utiliser Internet Explorer uniquement pour ces sites Web spécifiques. Ne définissez pas IE comme navigateur Web par défaut.

Comment réduire iTunes à la barre des tâches Windows

Même si j'utilise iTunes depuis longtemps, je ne connaissais apparemment pas l'une des fonctionnalités les plus utiles du logiciel: le fait que iTunes peut être réduit à et contrôlé depuis la barre des tâches de Windows tout comme Windows Media Player! Donc, si vous utilisez toujours iTunes pour lire votre musique et que vous ne connaissiez pas déjà cette petite astuce, voici comment configurer iTunes pour qu'il puisse être contrôlé depuis la barre des tâches de Windows.Par contrôlé,

Comment passer votre thermostat Nest du chauffage au refroidissement (et vice-versa)

Avec l'arrivée des températures plus chaudes, de nombreux foyers passent du chauffage au refroidissement. Voici comment procéder sur le thermostat Nest. Le thermostat Nest vous permet de contrôler et de gérer l'appareil à distance à partir de votre smartphone. Il est même doté de fonctions d'apprentissage qui permettent d'apprendre vos habitudes et vos habitudes.