Pourquoi certains utilisateurs du système ont / usr / bin / false comme shell

Une fois que vous commencez à creuser dans un système Linux, vous pouvez trouver des choses confuses ou inattendues, comme / usr / bin / false, par exemple. Pourquoi est-il là et quel est son but?

La session de questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web de questions et réponses.

La question

SuperUser reader user7326333 veut savoir pourquoi certains utilisateurs du système ont / usr / bin / false comme shell:

Pourquoi certains utilisateurs du système ont / usr / bin / false comme shell? Qu'est-ce que cela signifie?

Pourquoi certains utilisateurs du système ont-ils / usr / bin / false comme shell?

Les contributeurs SuperUser Answer

, Toby Speight, et bbaassssiiee ont la réponse pour nous. Tout d'abord, duDE:

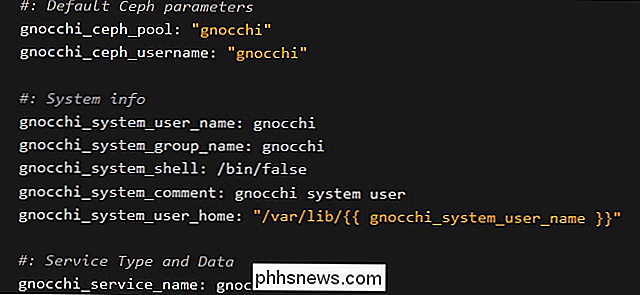

Cela permet d'empêcher les utilisateurs de se connecter à un système. Parfois, vous avez besoin d'un compte utilisateur pour une tâche spécifique. Néanmoins, personne ne devrait pouvoir interagir avec ce compte sur l'ordinateur. Ce sont, d'une part, les comptes d'utilisateurs du système. D'un autre côté, il s'agit d'un compte pour lequel l'accès FTP ou POP3 est possible, mais pas de connexion shell directe.

Si vous regardez de plus près le fichier / etc / passwd, vous trouverez la commande / bin / false comme un shell de connexion pour de nombreux comptes système. En fait, false n'est pas un shell, mais une commande qui ne fait rien et se termine également avec un code d'état qui signale une erreur. Le résultat est simple. L'utilisateur se connecte et consulte immédiatement l'invite de connexion

Suivi de la réponse de Toby Speight:

Ces utilisateurs existent pour être propriétaires de fichiers ou de processus spécifiques et ne sont pas destinés à être des comptes de connexion. Si la valeur du champ "shell" n'est pas listée dans / etc / shells, alors les programmes tels que les démons FTP n'autorisent pas l'accès. De plus, pour les programmes qui ne vérifient pas / etc / shells, ils utilisent le fait que / bin / false retourne immédiatement et refuse un shell interactif.

Et notre réponse finale de bbaassssiiee:

Certains utilisateurs ont / usr / bin / false, d'autres ont / sbin / nologin, ou même / usr / bin / passwd. Ils peuvent être soit des utilisateurs du système qui sont nécessaires pour isoler les autorisations du programme, soit des utilisateurs humains des programmes qui utilisent les fichiers de mot de passe pour l'authentification.

Avez-vous quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Consultez le fil de discussion complet ici.

Crédit image: OpenStack Docs (Projet OpenStack)

Comment obtenir Hulu et la vidéo Amazon sur XBMC

L'ajout de l'accès aux services vidéo en streaming populaires est un excellent moyen d'étendre la portée de XBMC. Lisez la suite pour savoir comment ajouter Hulu et Amazon Video à votre installation XBMC pour profiter d'un streaming vidéo simple et à la demande. Historiquement, une source de frustration commune pour les utilisateurs de XBMC était la nécessité d'intégrer des services populaires comme Hulu.

Comment vérifier si vous exécutez une version 32 bits ou 64 bits de Firefox

Firefox est disponible dans les versions 32 bits et 64 bits pour Windows 7, 8 et 10. Si vous êtes curieux de savoir quelle version vous utilisez, nous allons vous montrer quelques astuces: CONNEXION: Quelle est la différence entre Windows 32 bits et 64 bits? Utilisation de la boîte à propos de Firefox La méthode la plus simple pour trouver cette information est d'ouvrir la boîte à propos de Firefox.