Quel compte Windows est utilisé par le système lorsque personne n'est connecté?

Si vous êtes curieux et que vous en apprenez davantage sur le fonctionnement de Windows, vous vous demandez peut-être " compte "les processus actifs s'exécutent lorsque personne n'est connecté à Windows. Dans cet esprit, le post de questions et réponses SuperUser d'aujourd'hui a des réponses pour un lecteur curieux.

La session de questions et réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web Q & A. La question

Lecteur SuperUser Kunal Chopra veut savoir quel compte est utilisé par Windows lorsque personne n'est connecté:

Lorsque personne n'est connecté à Windows et que l'écran de connexion est affiché, quels sont les processus en cours en cours d'exécution (pilotes audio et vidéo, session de connexion, tout logiciel serveur, contrôles d'accessibilité, etc.)? Il ne peut s'agir d'un utilisateur ou de l'utilisateur précédent, car personne n'est connecté.

Qu'en est-il des processus démarrés par un utilisateur mais qui continuent à s'exécuter après la déconnexion (par exemple, serveurs HTTP / FTP et autres processus réseau)? Est-ce qu'ils basculent sur le compte SYSTEM? Si un processus démarré par l'utilisateur est basculé sur le compte SYSTEM, cela indique une vulnérabilité très sérieuse. Est-ce que le hack SETHC vous permet d'utiliser CMD en tant que SYSTEM?

Quel compte est utilisé par Windows quand aucun grawity a la réponse pour nous:

Lorsque personne n'est connecté à Windows et que l'écran de connexion est affiché, quel compte d'utilisateur sont les processus en cours sous ( pilotes audio et vidéo, session de connexion, tout logiciel serveur, contrôles d'accessibilité, etc.)?

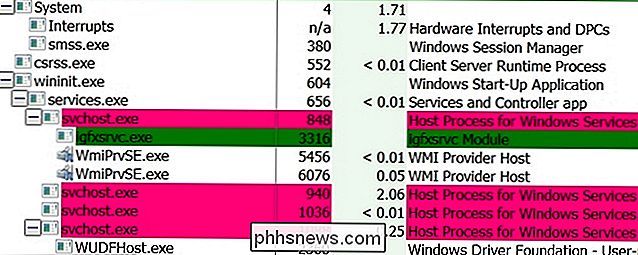

Presque tous les pilotes s'exécutent en mode noyau; ils n'ont pas besoin d'un compte à moins qu'ils démarrent des processus

user-space

. Ces

pilotes d'espace utilisateur

s'exécutent sous SYSTEM. En ce qui concerne la session de connexion, je suis sûr qu'elle utilise également SYSTEM. Vous pouvez voir logonui.exe en utilisant Process Hacker ou SysInternals Process Explorer. En ce qui concerne les logiciels serveur, voir les services Windows ci-dessous Qu'en est-il des processus qui ont été démarrés par un utilisateur mais continuent à s'exécuter après la déconnexion (par exemple, HTTP / FTP serveurs et autres processus de mise en réseau)? Est-ce qu'ils commutent sur le compte SYSTEM? Il y a trois types ici:

Plain Old Background Processus: Ceux-ci s'exécutent sous le même compte que ceux qui les ont démarrés et ne s'exécutent pas après la déconnexion. Le processus de déconnexion les tue tous. Les serveurs HTTP / FTP et autres processus de mise en réseau ne s'exécutent pas en tant que processus d'arrière-plan réguliers. Ils s'exécutent en tant que services

Processus de service Windows: ils ne sont pas lancés directement, mais via le

Gestionnaire de service

. Par défaut, les services s'exécutent en tant que LocalSystem (dont isanae dit égal à SYSTEM) peut avoir des comptes dédiés configurés. Bien sûr, pratiquement personne ne dérange. Ils installent simplement XAMPP, WampServer ou un autre logiciel et le laissent fonctionner en tant que SYSTEM (pour toujours non corrigé). Sur les systèmes Windows récents, je pense que les services peuvent également avoir leurs propres SID, mais je n'ai pas encore fait beaucoup de recherches sur ce sujet.

- Tâches planifiées: elles sont lancées en arrière-plan par le

- Task Scheduler Service et toujours exécuté sous le compte configuré dans la tâche (généralement celui qui a créé la tâche). Si un processus démarré par l'utilisateur est basculé sur le compte SYSTEM, cela indique une vulnérabilité très sérieuse

- . n'est pas une vulnérabilité, car vous devez déjà disposer des privilèges d'administrateur pour installer un service. Avoir des privilèges d'administrateur vous permet déjà de faire pratiquement tout. Voir aussi:

Divers autres non-vulnérabilités du même genre. Assurez-vous de lire le reste de cette discussion intéressante via le lien du fil ci-dessous!

Vous avez quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

Pourquoi vos enfants devraient utiliser des écouteurs à limitation de volume

Les appareils portables comme les iPads, les lecteurs MP3 et autres sont tous capables de produire un son à un niveau suffisamment élevé pour endommager votre ouïe. Alors que les adultes (devraient) savent mieux et baisser le volume, les enfants n'en ont souvent pas. Poursuivez votre lecture en vous montrant comment protéger l'audition de vos enfants avec des écouteurs limiteurs de volume.

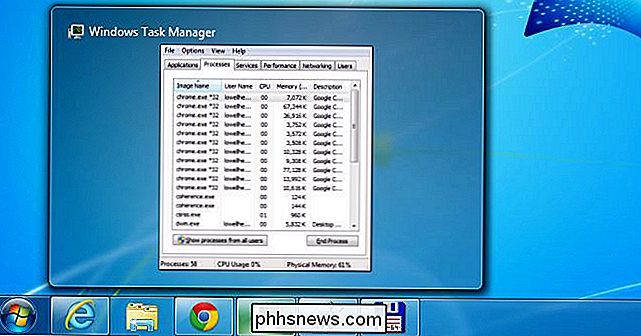

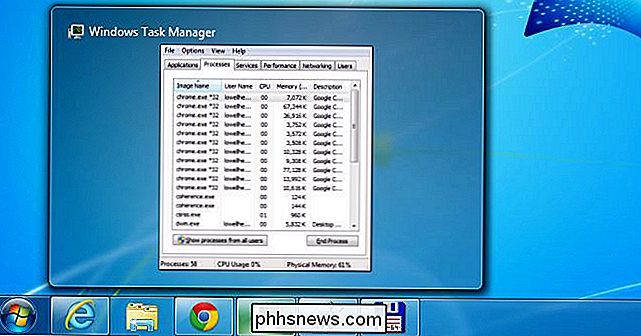

Comment agrandir les miniatures de la barre des tâches Windows (sans logiciel)

Lorsque vous placez le pointeur de la souris sur un bouton de la barre des tâches, Windows affiche par défaut un aperçu de cette fenêtre. L'aperçu est généralement vraiment petit. Heureusement, avec un hack de registre rapide, nous pouvons agrandir ces miniatures. Ce truc génial avec cette astuce, c'est qu'il ne nécessite pas de télécharger un utilitaire fuyant à partir d'un site Web auquel vous ne devriez probablement pas faire confiance.