Qu'est-ce que Malvertising et comment vous protéger?

Les attaquants essaient de compromettre votre navigateur Web et ses plug-ins. "Malvertising", qui utilise des réseaux publicitaires tiers pour intégrer des attaques dans des sites Web légitimes, devient de plus en plus populaire.

Le vrai problème de la publicité malveillante n'est pas les publicités: c'est un logiciel vulnérable sur votre système qui pourrait être compromis à un site Web malveillant. Même si toutes les publicités disparaissaient du jour au lendemain, le problème principal resterait

Note de la rédaction: Ce site est évidemment financé par la publicité, mais nous essayons d'informer les gens d'un problème très réel avec le jour zéro. les attaques de type drive-by, et la solution populaire n'empêche pas la cause première. Vous pouvez certainement utiliser Adblock pour réduire vos risques, mais cela n'élimine pas le risque. Par exemple, le site Web du célèbre chef Jamie Oliver a été piraté non pas une fois, mais trois fois avec un kit malveillant qui ciblait des millions de visiteurs.

Les sites Web sont piratés tous les jours et supposent que votre adblocker va vous protéger. de sécurité. Si vous êtes vulnérable et que vous êtes nombreux, même un simple clic peut infecter votre système.

Les navigateurs Web et les plug-ins sont sous attaque

Les attaquants tentent principalement de compromettre votre système de deux manières. L'un est en essayant de vous tromper dans le téléchargement et l'exécution de quelque chose de malveillant. La seconde consiste à attaquer votre navigateur Web et les logiciels connexes, tels que le plug-in Adobe Flash, le plug-in Oracle Java et le lecteur Adobe PDF. Ces attaques utilisent des failles de sécurité dans ce logiciel pour forcer votre ordinateur à télécharger et exécuter des logiciels malveillants.

Si votre système est vulnérable - soit parce qu'un attaquant connaît une nouvelle vulnérabilité "zero-day" pour votre logiciel ou parce que vous n'avez pas correctifs de sécurité installés - la simple visite d'une page Web contenant du code malveillant permettrait à l'attaquant de compromettre et d'infecter votre système. Cela prend souvent la forme d'un objet Flash malveillant de l'applet Java. Cliquez sur un lien vers un site Web ombragé et vous pourriez être infecté, même s'il ne devrait pas être possible pour un site Web - même les plus malhonnêtes sur les pires coins du web - de compromettre votre système.

Qu'est-ce que Malvertising?

Plutôt que d'essayer de vous inciter à visiter un site Web malveillant, les malvertiseurs utilisent des réseaux publicitaires pour diffuser ces objets Flash malveillants et d'autres codes malveillants sur d'autres sites.

Les attaquants téléchargent des objets Flash malveillants et d'autres codes malveillants Les réseaux publicitaires, en payant le réseau pour les distribuer comme s'il s'agissait de véritables publicités.

Vous pouvez visiter le site Web d'un journal et un script publicitaire sur le site Web télécharge une annonce de la régie publicitaire. La publicité malveillante tentera alors de compromettre votre navigateur Web. C'est exactement la façon dont une attaque récente qui a utilisé le réseau publicitaire de Yahoo! Pour diffuser des annonces Flash malveillantes a fonctionné.

Voilà le cœur de la publicité malveillante - elle profite des failles des logiciels que vous utilisez pour vous infecter sur des sites Web légitimes. , éliminant le besoin de vous inciter à visiter un site Web malveillant. Mais, sans malverser, vous pourriez être infecté de la même manière après avoir cliqué simplement sur un lien à l'extérieur du site Web de ce journal.

Comment se protéger de Malvertising

CONNEXION: Comment activer les plugins Click-to-Play dans tous les navigateurs Web

Même si votre navigateur n'a jamais chargé une autre annonce , vous souhaiterez toujours utiliser les astuces ci-dessous pour renforcer votre navigateur Web et vous protéger contre les attaques les plus courantes en ligne.

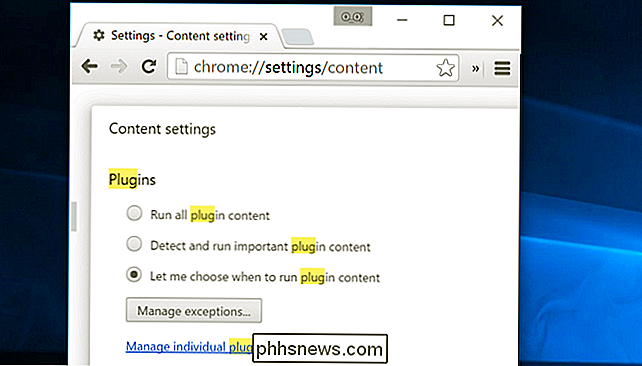

Activer les plug-ins Click-to-Play : veillez à activer le clic-à- lire des plug-ins dans votre navigateur Web. Lorsque vous visitez une page Web contenant un objet Flash ou Java, il ne s'exécute pas automatiquement tant que vous n'avez pas cliqué dessus. La quasi-totalité des malvertiseurs utilise ces plug-ins, cette option devrait donc vous protéger de presque tout.

CONNEXION: Utilisez un programme anti-exploit pour protéger votre PC contre les attaques zero-day

Utilisez MalwareBytes Anti- Exploit : Nous continuons à frapper sur MalwareBytes Anti-Exploit ici à How-To Geek pour une raison. C'est essentiellement une alternative plus conviviale et complète au logiciel de sécurité EMET de Microsoft, qui cible plus les entreprises. Vous pouvez également utiliser EMET de Microsoft à la maison, mais nous recommandons MalwareBytes Anti-Exploit comme programme anti-exploit.

Ce logiciel ne fonctionne pas comme un antivirus. Au lieu de cela, il surveille votre navigateur Web et surveille les techniques utilisées par les navigateurs. S'il remarque une telle technique, il l'arrêtera automatiquement. MalwareBytes Anti-Exploit est gratuit, peut fonctionner à côté d'un antivirus, et vous protège contre la grande majorité des failles du navigateur et des plug-ins - même zéro jour.

RELATED: Désinstallez ou désactivez les plugins pour rendre votre navigateur plus sûr

Désactivez ou désinstallez les plug-ins que vous n'utilisez pas fréquemment, y compris Java : Si vous n'avez pas besoin d'un plug-in de navigateur, désinstallez-le. Cela "réduira votre surface d'attaque", ce qui donnera aux attaquants moins de logiciels potentiellement vulnérables à cibler. Vous ne devriez pas avoir besoin de beaucoup de plug-ins ces jours-ci. Vous n'avez probablement pas besoin du plug-in du navigateur Java, qui a été une source de vulnérabilités sans fin et qui est utilisé par quelques sites Web. Microsoft Silverlight n'est plus utilisé par Netflix, vous pouvez donc le désinstaller aussi.

Vous pouvez également désactiver tous les plug-ins de votre navigateur et utiliser un navigateur Web séparé avec des plug-ins activés uniquement pour les pages Web qui en ont besoin , bien que cela nécessitera un peu plus de travail.

Si Adobe Flash est effacé avec succès sur le Web - avec Java - il deviendra beaucoup plus difficile de malvertiser

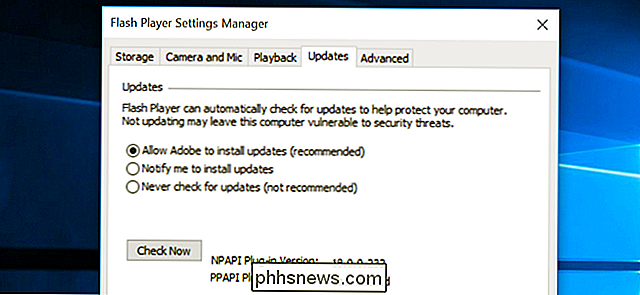

Gardez vos plug-ins à jour : Quels que soient les plug-ins installés, vous devez vous assurer qu'ils sont tenus à jour avec les derniers correctifs de sécurité. Google Chrome met à jour automatiquement Adobe Flash, tout comme Microsoft Edge. Internet Explorer sur Windows 8, 8.1 et 10 met également à jour Flash automatiquement. Si vous utilisez Internet Explorer sur Windows 7, Mozilla Firefox, Opera ou Safari, assurez-vous qu'Adobe Flash est configuré pour se mettre à jour automatiquement. Vous trouverez les options Adobe Flash dans votre panneau de configuration ou dans la fenêtre Préférences Système sur un Mac.

Gardez votre navigateur Web à jour : Gardez également votre navigateur Web à jour. Les navigateurs Web devraient automatiquement se mettre à jour eux-mêmes ces jours-ci - ne sortez pas de votre façon de désactiver les mises à jour automatiques et vous devriez aller bien. Si vous utilisez Internet Explorer, assurez-vous que Windows Update est activé et installez régulièrement des mises à jour.

Alors que la plupart des attaques malveillantes se produisent contre des plug-ins, quelques-unes ont attaqué des failles dans les navigateurs Web. est fait

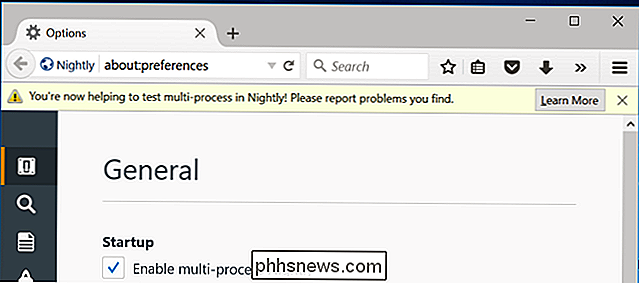

: Voici un conseil controversé. Alors que Firefox est toujours aimé par certains, Firefox est derrière les autres navigateurs Web d'une manière importante. D'autres navigateurs tels que Google Chrome, Internet Explorer et Microsoft Edge tirent tous parti de la technologie sandboxing pour empêcher les exploits de navigateur d'échapper au navigateur et d'endommager votre système. Firefox n'a pas de sandbox, bien que d'autres navigateurs en aient années. Un exploit malvertising récent a ciblé Firefox lui-même en utilisant un zéro-jour. Les techniques de sandboxing intégrées à Firefox auraient pu aider à éviter cela. Cependant, si vous utilisez Firefox, l'utilisation de MalwareBytes Anti-Exploit vous aurait protégé.

Sandboxing arrivera dans Firefox après des années de retards dans le cadre du projet Electrolyse, qui fera également de Firefox un processus multi-processus. La fonctionnalité "multi-process" est prévue pour faire partie de la version stable de Firefox "d'ici la fin de 2015", et fait déjà partie des versions instables. Jusque-là, Mozilla Firefox est sans doute le navigateur web moderne le moins sécurisé. Même Internet Explorer a utilisé du sandbox depuis Internet Explorer 7 sur Windows Vista.

Actuellement, presque toutes les attaques par malveillance ont lieu contre des ordinateurs Windows. Cependant, les utilisateurs d'autres systèmes d'exploitation ne devraient pas être trop arrogants. La récente attaque par malveillance contre Firefox a ciblé Firefox sur Windows, Linux et Mac.

Comme nous l'avons vu avec le crapware passant au système d'exploitation d'Apple, les Mac ne sont pas immunisés. Une attaque sur un navigateur Web spécifique ou un plug-in comme Flash ou Java fonctionne généralement de la même manière sur Windows, Mac et Linux.

Comment arrêter un moniteur LCD de scintillement

Par rapport aux anciens affichages, les moniteurs LCD sont une excellente solution économique et à faible consommation d'énergie pour répondre à notre besoin d'un écran d'ordinateur. Malheureusement, certains paramètres du moniteur peuvent faire clignoter un écran LCD.Un moniteur LCD scintillant est plus que juste un ennui. Il peu

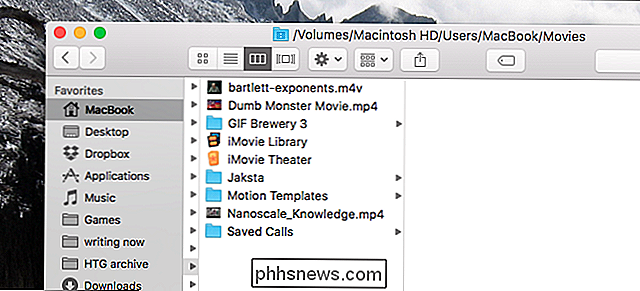

Comment trier les dossiers de votre Mac au-dessus des fichiers (Windows)

Basculez vers un nouveau système d'exploitation et il y a toutes sortes de petites différences auxquelles vous devez vous habituer. La façon dont macOS trie les dossiers et les fichiers est l'une de ces choses pour la migration des utilisateurs Windows. Les deux systèmes d'exploitation trient les fichiers par ordre alphabétique, avec une différence clé: Windows place les dossiers en haut de la liste, et dossiers ensemble dans l'ordre alphabétique.