Qu'est-ce que le processus "commerce" et pourquoi fonctionne-t-il sur mon Mac?

Il existe actuellement un processus appelé "commerce" sur votre Mac. Vous pouvez le trouver en utilisant Activity Monitor, mais avec un nom générique comme ça, comment êtes-vous censé savoir ce qu'il fait?

RELATED: Qu'est-ce que ce processus et pourquoi il fonctionne sur mon Mac?

Cet article fait partie de notre série en cours expliquant différents processus trouvés dans Activity Monitor, comme kernel_task, hidd, mdsworker, installd, WindowServer, blued, launchd, sauvegarde, opendirectoryd, powerd, coreauthd, configd, mdnsresponder, UserEventAgent, nsurlstoraged, et beaucoup d'autres . Je ne sais pas ce que sont ces services? Mieux vaut commencer à lire!

Pour éviter tout d'abord d'être évident: ne vous inquiétez pas, ce n'est pas un logiciel malveillant. J'ai découvert le processus d'aujourd'hui, le commerce, parce qu'un suiveur de Twitter a demandé que j'essaie de comprendre ce que c'est. Et ce n'était pas facile à traquer: il n'y a pas d'entrée manuelle pour ce processus, et le site web d'Apple ne propose pratiquement aucune information, même dans les ressources des développeurs. Double-cliquez sur le commerce dans le Moniteur d'activité, et vous pouvez découvrir où il se trouve:

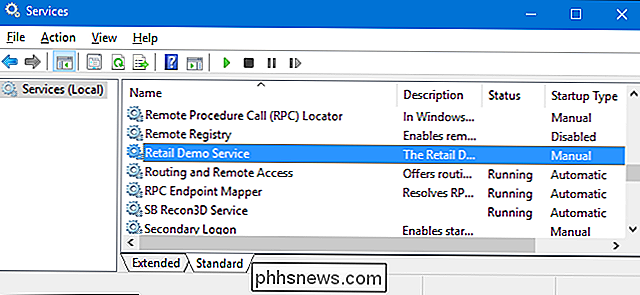

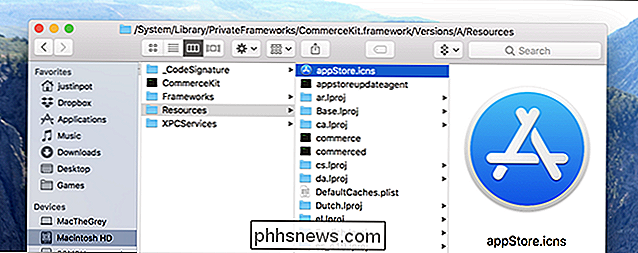

Nous savons maintenant que nous avons trouvé un partie intégrante de macOS, car la protection de l'intégrité du système signifie que les utilisateurs et les applications ne peuvent pas écrire le dossier / System /. Mais si nous nous dirigeons vers le dossier en question, nous pouvons en apprendre davantage sur ce que le «commerce» fait partie de. Voici à quoi ça ressemble:

C'est vrai: nous regardons l'icône du Mac App Store. Faites défiler vers le bas et vous trouverez divers scripts liés à l'App Store: storedownloadd, storeinstalld, et plus encore. Il est clair que "CommerceKit.framework" inclut plusieurs choses liées au Mac App Store, et "commerce" est l'un des nombreux scripts qu'il utilise pour l'achat.

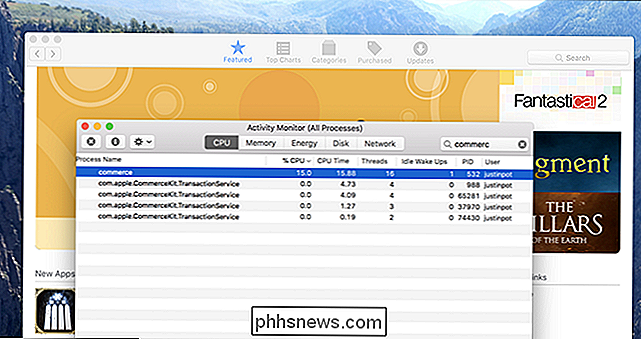

Vous pouvez le tester dans Activity Monitor: recherchez simplement "commerce. "Il ne devrait pas y avoir de puissance CPU pendant la marche au ralenti. Ouvrez le Mac App Store, cependant, et vous verrez un peu d'activité.

L'ouverture de l'iTunes store ou d'iBooks déclenche la même chose, alors que l'ouverture d'autres applications ne l'est pas. Cela me dit que "commerce" est impliqué dans tous les programmes Apple qui essaient de vous vendre des choses. Ce qui, compte tenu du nom, a du sens.

Donc: le commerce fait partie de CommerceKit, le service que macOS utilise pour activer vos achats d'applications, de musique et de livres.

En règle générale, le commerce n'utilise pas beaucoup de puissance du processeur, mais si vous le trouvez régulièrement en utilisant beaucoup de jus, pensez à réparer les autorisations sur votre Mac. Les utilisateurs ont signalé que cela peut résoudre le problème.

Crédit photo: evka119 / Shutterstock.com

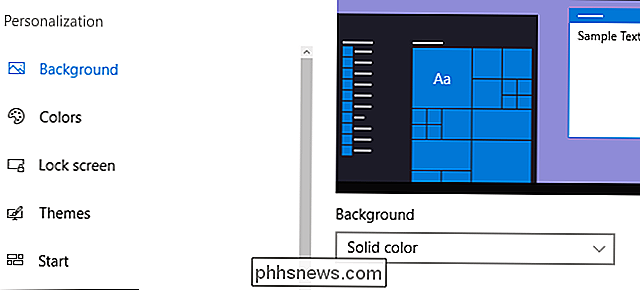

Personnalisation de l'apparence de Windows 10

Windows 10 inclut un ensemble de paramètres de personnalisation qui vous permettent de modifier l'arrière-plan du bureau, les couleurs de la fenêtre, l'arrière-plan de l'écran verrouillé, etc. Voici ce que vous devez savoir pour que votre ordinateur ressemble exactement à ce que vous voulez. Nous allons parler des paramètres de personnalisation que Windows met à votre disposition dans Paramètres> Personnalisation, alors vous pouvez aussi aller de l'avant et tirer maintenant Toutefois, vous pouvez certainement personnaliser l'apparence de votre ordinateur, par exemple en configurant les options de dossier pour afficher les fichiers comme vous le souhaitez ou en configurant Action Center comme cela vous convient.

Comment ajouter des favicons à Safari sur macOS

Nous avons été clairs: les utilisateurs de Mac devraient abandonner Chrome pour Safari. Il offre une meilleure autonomie de la batterie, de meilleures performances, et les filtres de contenu sont bien meilleurs que les bloqueurs de publicité. CONNEXION: Les utilisateurs Mac devraient fuir Google Chrome pour Safari Safari est meilleur que Chrome : Safari n'a pas de favicons.