Sécurisez vos comptes en ligne en supprimant l'accès d'une application tierce

Vous avez probablement donné accès à quelques applications ou sites Web à votre compte Google, Facebook, Twitter, Dropbox ou Microsoft. Toutes les applications que vous avez déjà autorisées conservent cet accès pour toujours - ou du moins jusqu'à ce que vous les révoquiez.

En d'autres termes, il existe probablement un certain nombre d'autres services Web qui ont accès à vos données personnelles. Vous devriez vérifier régulièrement vos listes de services connectés sur les sites Web que vous utilisez et supprimer les services que vous n'utilisez plus.

Pourquoi les tiers ont probablement accès à vos comptes

LIÉS: Pourquoi utiliser un gestionnaire de mots de passe, et Comment démarrer

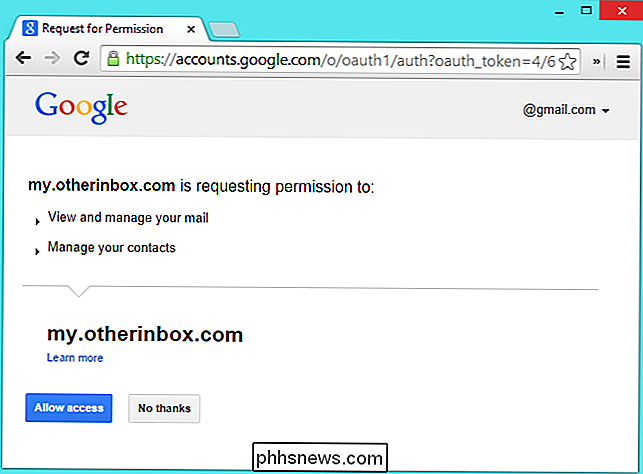

Lorsque vous utilisez une application ou un service Web qui nécessite l'accès à un compte - par exemple, tout élément de votre compte Google, fichiers de votre compte Dropbox, tweets sur Twitter, etc. Ne demandez pas le mot de passe du service. Au lieu de cela, l'application demande l'accès à l'aide de quelque chose appelé OAuth. Si vous acceptez l'invite, cette application obtient l'accès à votre compte. Le site Web du compte fournit au service un jeton qu'il peut utiliser pour accéder à votre compte.

Il est plus sûr que de simplement donner votre mot de passe à l'application tierce, car vous conservez votre mot de passe. Il est également possible de restreindre l'accès à certaines données. Par exemple, vous pouvez autoriser un service à accéder à votre compte Gmail, mais pas vos fichiers dans Google Drive ou d'autres données de votre compte Google.

Lorsque vous accédez à une application, une invite d'autorisation sur le site Web que vous utilisez. Ainsi, si vous autorisez une application à accéder à votre compte Google, une invite d'autorisation s'affiche sur le site Web de Google.

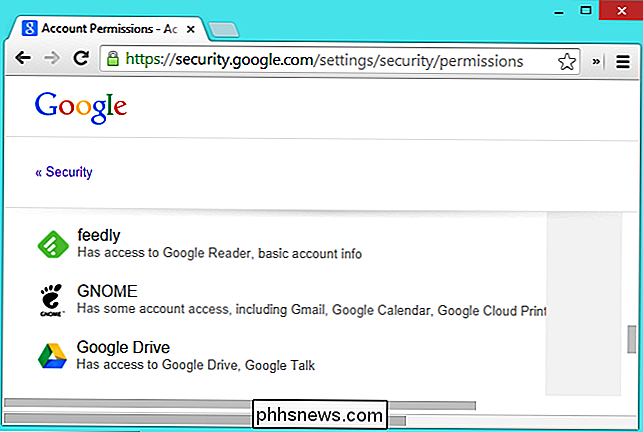

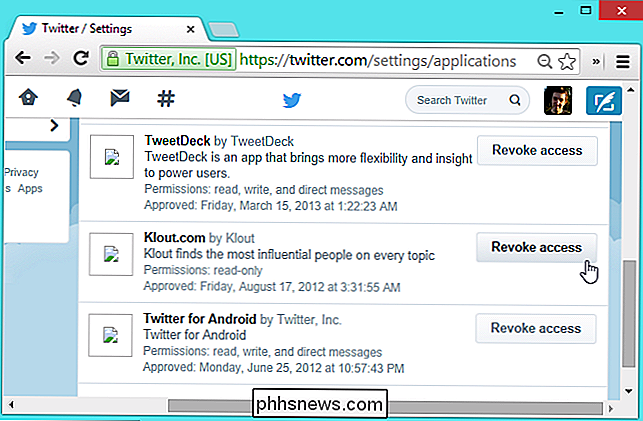

Jusqu'à présent, tout va bien. Mais il est facile d'oublier quelles applications et quels services ont accès à votre compte. Vous pourriez essayer une application une fois et ne plus jamais l'utiliser, ou vous pourriez avoir cessé d'utiliser une application il y a des années. Si vous ne vérifiez pas votre liste d'applications autorisées et ne le supprimez pas, cette application a toujours accès. L'application pourrait utiliser son accès pour recueillir des données sur votre sans votre permission. L'application pourrait être vendue à de nouveaux propriétaires qui veulent utiliser l'application pour gagner de l'argent - comme la popularité des extensions Chrome vendues aux annonceurs qui les remplissent d'adware. Ou le service Web lui-même pourrait être compromis par des attaquants qui utilisent son accès aux comptes pour faire quelque chose de mal.

Changer votre mot de passe ne révoquera pas automatiquement l'accès aux applications connectées. Même si vous changez tous vos mots de passe et que vous pensez recommencer à zéro, les services auxquels vous avez donné accès à votre compte conservent cet accès.

Vous devez uniquement autoriser l'accès aux applications auxquelles vous faites confiance et que vous utilisez régulièrement. Si vous n'utilisez plus un service ou une application, vous devez supprimer son accès pour être sûr.

Utilisez ces liens

Pour sécuriser vos comptes, vous devez visiter une page spécifique sur chaque site que vous utilisez. et vérifiez votre liste de services connectés. Si vous voyez un service ou une application que vous n'utilisez plus, révoquez son accès à votre compte avec un clic ou deux.

Pour accélérer ce processus, nous avons collecté une liste de liens vers les pages appropriées sur les sites Web populaires utilisant OAuth. . Si vous utilisez un service, cliquez sur son lien pour vérifier votre liste de services connectés. et révoquez l'accès aux services que vous n'utilisez plus:

- Microsoft

- Yahoo!

- Dropbox

- Flickr

- AOL

- Foursquare

Si vous utilisez un autre site Web et que vous y avez accédé avec des applications tierces avec une invite OAuth de même apparence, vous devez vérifier sa page de paramètres de compte et rechercher la liste des connexions

C'est généralement une mauvaise idée de cliquer sur des liens sur des sites Web qui promettent d'accéder à vos comptes Google, Microsoft, Facebook ou Twitter et de vous connecter avec votre mot de passe. Les hameçonneurs usurpent l'identité des sites de cette façon pour voler vos mots de passe. Si vous voyez une invite de mot de passe après avoir cliqué sur un lien comme celui ci-dessus quelque part sur le web, assurez-vous de vérifier que vous êtes réellement sur le vrai site web et non un faux site imposteur.

Décider quelles applications supprimer est facile - si vous ne l'utilisez pas, révoquez l'accès. Assurez-vous de consulter régulièrement votre liste d'applications et de sites Web connectés sur les sites Web que vous utilisez. Si vous autorisez un accès d'application ou de service à des données sensibles, veillez à révoquer leur accès lorsque vous cessez de l'utiliser.

Limitation de la vitesse de transfert autorisée de OneDrive

Microsoft OneDrive est une solution de stockage en nuage assez solide, et elle est profondément intégrée à Windows. Non seulement cela fait du bon travail pour synchroniser les dossiers, mais cela vous permet également de récupérer des fichiers à distance sur votre PC. OneDrive peut être un peu un réseau de bande passante, mais avec la mise à jour anniversaire de Windows 10, vous pouvez maintenant définir des limites de vitesse de transfert.

Comment masquer votre statut en ligne sur Facebook

Voici une astuce simple que je viens de me figurer l'autre jour: cachez votre statut en ligne sur Facebook! Pourquoi est-ce utile? Eh bien, maintenant que Facebook a créé un chat dans l'interface en ligne (un peu comme Google Hangouts fonctionnant dans Gmail), vos amis peuvent commencer à discuter avec vous chaque fois que vous vous connectez à Facebook.Per