PermitRootLogin est-il basé sur l'UID ou le nom d'utilisateur?

Parfois, il est amusant de creuser un peu plus dans la façon dont les choses fonctionnent pour satisfaire votre curiosité tout en apprenant quelque chose de nouveau, comme PermitRootLogin Exemple. Vérifie-t-il l'UID ou le nom d'utilisateur?

La session questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web Q & A

. La question

lecteur SuperUser ge0rg veut savoir si PermitRootLogin est basé sur l'UID ou le nom d'utilisateur:

La page de manuel indique que

PermitRootLogin : Spécifie si root peut se connecter avec ssh (1).

- Cependant, il n'est pas clair si cette vérification est basée sur le nom d'utilisateur (

root ) ou l'UID ( 0 ). Que se passe-t-il si le compte root est renommé admin ? Est-ce que admin sera capable de se connecter quand PermitRootLogin = no ? Que se passe-t-il s'il y a deux comptes avec UID = 0 (c'est-à-dire root et admin )? L'un d'entre eux sera-t-il capable de se connecter? PermitRootLogin est-il basé sur l'UID ou le nom d'utilisateur?

Le contributeur SuperUser Answer

mtak a la réponse pour nous:

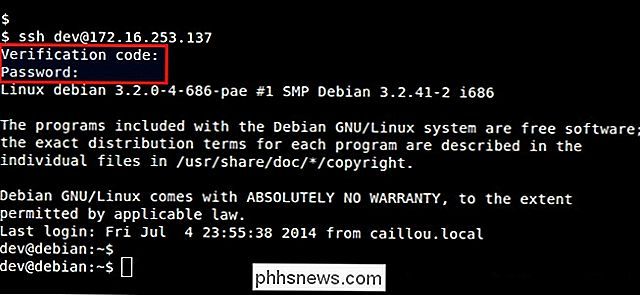

avec l'UID (testé sur

OpenSSH_6.7p1 Debian-5 + deb8u3, OpenSSL 1.0.1f 3 mai 2016 ): Réglez

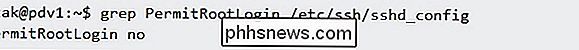

PermitRootLogin sur Off: Assurez-vous l'utilisateur nommé

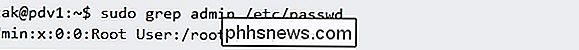

admin est créé avec UID 0 : Assurez-vous que l'utilisateur peut être utilisé pour se connecter au système:

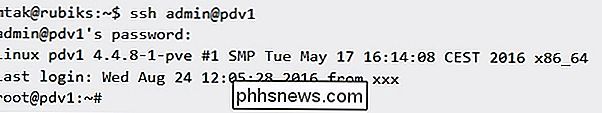

Vérifiez si nous pouvons nous connecter à le système utilisant SSH:

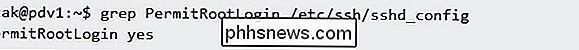

Si nous remettons

PermitRootLogin sur On: Et essayons de nous connecter:

Avez-vous quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

Crédit d'image: Captures d'écran Linux / Xmodulo (Flickr / Xmodulo)

Comment prendre des screenshots et d'enregistrer des vidéos sur une PlayStation 4

Votre PlayStation 4 enregistre en permanence votre gameplay en arrière-plan, juste au cas où vous souhaitez enregistrer ou partager un clip. Vous pouvez également créer rapidement des captures d'écran en appuyant simplement sur un bouton. Une fois que vous avez capturé des clips vidéo ou des captures d'écran, vous pouvez les télécharger immédiatement ou les copier du stockage interne de votre PS4 sur une clé USB.

Pourquoi les contacts ne sont-ils pas placés uniformément sur les cartes SD?

Si vous avez déjà regardé le côté contacts d'une carte SD, vous vous êtes peut-être demandé . Pourquoi donc? La session de questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web de questions-réponses. Photo gracieuseté de CLF (Flickr).