Download.com et autres regroupent Superfish-Style HTTPS Adware de rupture

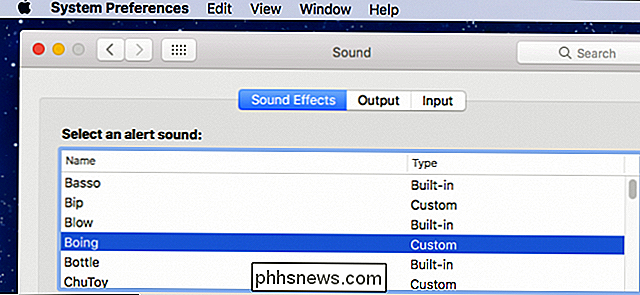

C'est un temps effrayant d'être un utilisateur de Windows. Lenovo regroupait les adware Superfish détournant HTTPS, Comodo est livré avec un trou de sécurité encore pire appelé PrivDog, et des dizaines d'autres applications comme LavaSoft font la même chose. C'est vraiment mauvais, mais si vous voulez que vos sessions web cryptées soient détournées, dirigez-vous vers CNET Downloads ou n'importe quel site freeware, car ils regroupent tous des adware HTTPS-breaking maintenant.

CONNEXION: Voici ce qui se passe quand vous installez le Top 10 des applications Download.com

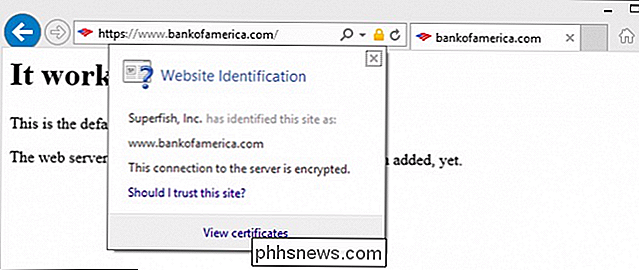

Le fiasco de Superfish a commencé lorsque les chercheurs ont remarqué que Superfish, installé sur des ordinateurs Lenovo, installait un faux certificat racine dans Windows qui détourne essentiellement toute navigation HTTPS pour que les certificats semblent toujours valides même s'ils sont 't, et ils l'ont fait d'une manière si peu sûre que n'importe quel script kiddie hacker pourrait accomplir la même chose.

Et puis ils installent un proxy dans votre navigateur et forcent tout votre navigation pour qu'ils puissent insérer des annonces. C'est vrai, même lorsque vous vous connectez à votre banque, ou votre site d'assurance maladie, ou à tout autre endroit qui devrait être sécurisé. Et vous ne le sauriez jamais, car ils ont brisé le cryptage de Windows pour vous montrer des publicités.

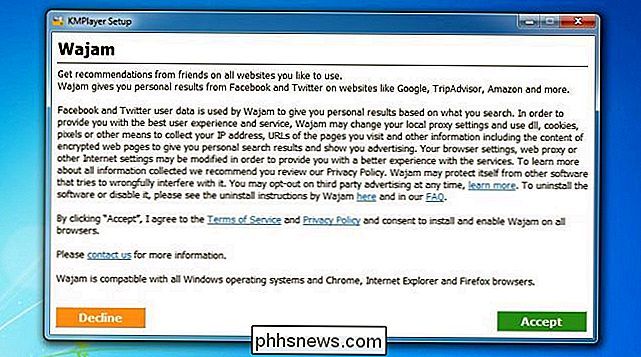

Mais le fait triste et triste est qu'ils ne sont pas les seuls - adware comme Wajam, Geniusbox, Content Explorer, et d'autres font exactement la même chose , en installant leurs propres certificats et en forçant toute votre navigation (y compris les sessions de navigation cryptées HTTPS) à passer par leur serveur proxy. Et vous pouvez être infecté par cette absurdité en installant deux des 10 meilleures applications sur les téléchargements CNET

L'essentiel est que vous ne pouvez plus approuver cette icône de verrou vert dans la barre d'adresse de votre navigateur. Et c'est une chose effrayante et effrayante.

Comment fonctionne le logiciel HTTPS-Hijacking Adware, et pourquoi c'est si mauvais Ummm, je vais avoir besoin de vous pour aller de l'avant et fermer cet onglet. Mmkay?

Comme nous l'avons déjà montré, si vous commettez l'énorme erreur de faire confiance aux Téléchargements CNET, vous pourriez déjà être infecté par ce type d'adware.

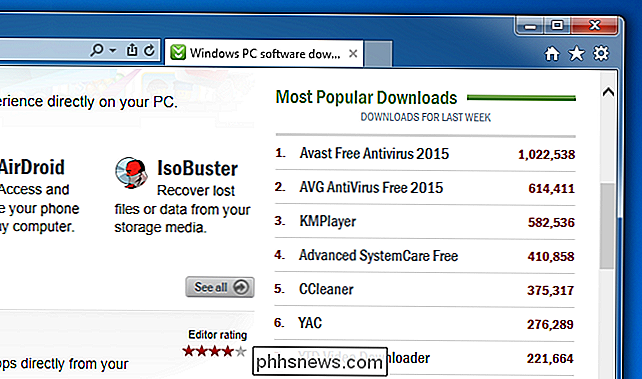

Deux des dix premiers téléchargements sur CNET (KMPlayer et YTD ) regroupent deux types différents d'adware HTTPS-piratage , et dans notre recherche, nous avons constaté que la plupart des autres sites freeware font la même chose. Note:

les installateurs sont si compliqués que nous ne sommes pas Je ne sais pas qui techniquement fait le «regroupement», mais CNET fait la promotion de ces applications sur sa page d'accueil, donc c'est vraiment une question de sémantique. Si vous recommandez que les gens téléchargent quelque chose qui est mauvais, vous êtes également fautif. Nous avons également constaté que beaucoup de ces sociétés d'adware sont secrètement les mêmes personnes utilisant des noms d'entreprise différents. Basé sur les numéros de téléchargement de la liste des 10 meilleurs téléchargements CNET, un million de personnes sont infectées chaque mois par des logiciels publicitaires piratage de leurs sessions Web cryptées vers leur banque, leur adresse e-mail ou tout ce qui devrait être sécurisé.

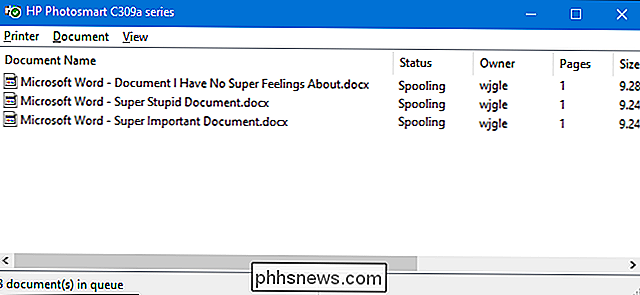

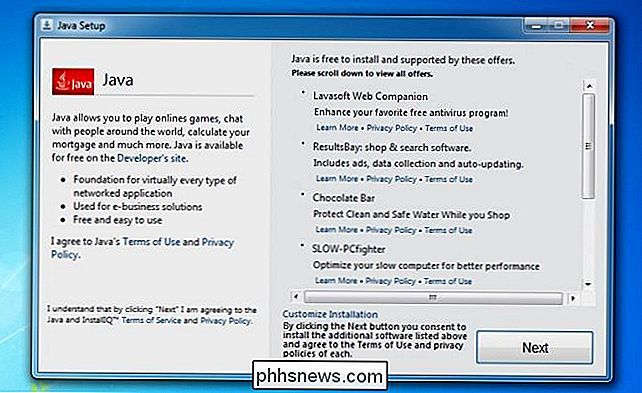

Si vous avez fait l'erreur d'installer KMPlayer et que vous parvenez à ignorer tous les autres crapware, cette fenêtre s'affichera . Et si vous cliquez accidentellement sur Accepter (ou appuyez sur la mauvaise touche) votre système sera numéroté

Les sites de téléchargement devraient avoir honte.

Si vous avez téléchargé quelque chose d'une source encore plus sommaire, comme les annonces téléchargées dans votre moteur de recherche préféré, vous verrez toute une liste de choses qui ne sont pas bonnes. Et maintenant, nous savons que beaucoup d'entre eux vont complètement casser la validation du certificat HTTPS, vous laissant complètement vulnérable.

Lavasoft Web Companion brise également le cryptage HTTPS, mais ce bundler a également installé un adware.

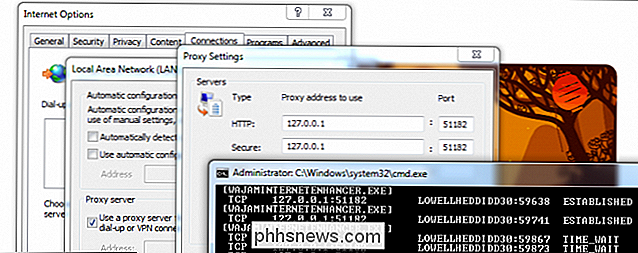

Une fois infecté Une de ces choses, la première chose qui arrive est qu'il définit votre proxy système pour exécuter un proxy local qu'il installe sur votre ordinateur. Portez une attention particulière à l'élément "sécurisé" ci-dessous. Dans ce cas, il s'agissait de Wajam Internet "Enhancer", mais ce pourrait être Superfish ou Geniusbox ou l'un des autres que nous avons trouvés, ils fonctionnent tous de la même manière.

Il est ironique que Lenovo utilise le mot «améliorer» pour décrire Superfish.

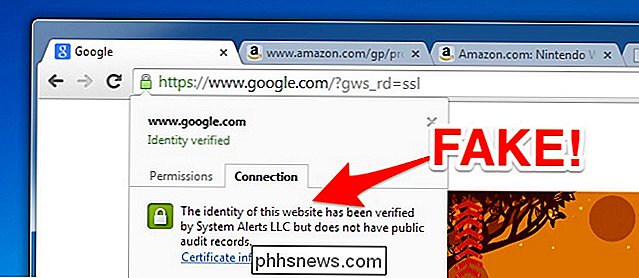

Lorsque vous allez sur un site qui devrait être sécurisé, vous verrez l'icône de verrou vert et tout sera parfaitement normal. Vous pouvez même cliquer sur le cadenas pour voir les détails, et tout ira bien. Vous utilisez une connexion sécurisée, et même Google Chrome signalera que vous êtes connecté à Google avec une connexion sécurisée.

Mais vous ne l'êtes pas! System Alerts LLC n'est pas un vrai certificat racine et vous êtes en fait passer par un proxy Man-in-the-Middle qui insère des annonces dans les pages (et qui sait quoi d'autre).

Alerte système: votre système a été compromis.

Une fois que le logiciel publicitaire est installé et acheminé par proxy tout votre trafic, vous commencez à voir des publicités vraiment désagréables. partout. Ces annonces s'affichent sur des sites sécurisés, comme Google, remplaçant les annonces Google réelles, ou apparaissent en tant que pop-up partout sur chaque site.

Je souhaite que mon compte Google ne comporte pas de liens malveillants, merci

La plupart de ce logiciel publicitaire montre des liens "ad" vers des logiciels malveillants purs et simples. Ainsi, même si l'adware lui-même peut être une nuisance juridique, il permet d'obtenir de très mauvaises choses.

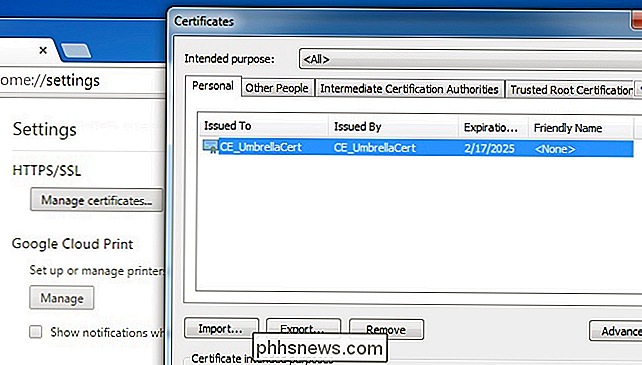

Ils y parviennent en installant leurs faux certificats racines dans le magasin de certificats Windows puis en les connectant avec leur faux certificat .

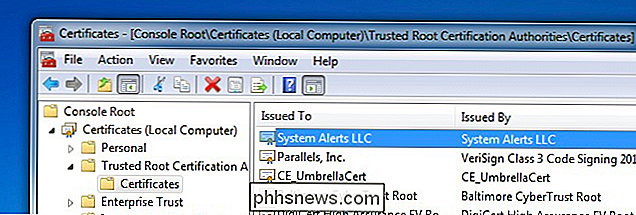

Si vous regardez dans le panneau Certificats Windows, vous pouvez voir toutes sortes de certificats complètement valides ... mais si votre PC a un type d'adware installé, vous allez voir de fausses choses comme System Alerts, LLC, ou Superfish , Wajam, ou des dizaines d'autres contrefaçons.

Est-ce que ça vient d'Umbrella?

Même si vous avez été infecté puis retiré le logiciel malveillant, les certificats peuvent toujours être là, ce qui vous rend vulnérable aux autres hackers extrait les clés privées.

Chercheur Rob Graham

Si votre PC a de faux certificats racine installés dans le magasin de certificats, vous êtes maintenant vulnérable aux attaques Man-in-the-Middle. Cela signifie que si vous vous connectez à un hotspot public, ou que quelqu'un accède à votre réseau, ou parvient à pirater quelque chose en amont de vous, il peut remplacer les sites légitimes par de faux sites. Cela peut sembler farfelu, mais les pirates ont été en mesure d'utiliser des détournements de DNS sur certains des plus grands sites sur le web pour détourner les utilisateurs vers un faux site.

Une fois que vous êtes piraté, ils peuvent lire chaque chose à un site privé - mots de passe, informations privées, informations de santé, emails, numéros de sécurité sociale, informations bancaires, etc. Et vous ne le saurez jamais car votre navigateur vous indiquera que votre connexion est sécurisée.

Cela fonctionne parce que la clé publique le cryptage nécessite à la fois une clé publique et une clé privée. Les clés publiques sont installées dans le magasin de certificats et la clé privée ne doit être connue que par le site Web que vous visitez. Mais quand les attaquants peuvent pirater votre certificat racine et contenir les clés publiques et privées, ils peuvent faire ce qu'ils veulent.

Dans le cas de Superfish, ils utilisaient la même clé privée sur tous les ordinateurs sur lesquels Superfish était installé, et dans un quelques heures, les chercheurs en sécurité ont pu extraire les clés privées et créer des sites Web pour tester si vous êtes vulnérable, et prouver que vous pourriez être détourné. Pour Wajam et Geniusbox, les clés sont différentes, mais Content Explorer et d'autres adware utilisent également les mêmes clés partout, ce qui signifie que ce problème n'est pas unique à Superfish.

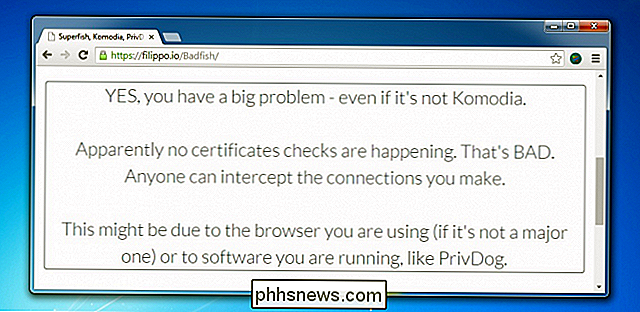

Il devient pire: la plupart de cette vulnérabilité désactive complètement la validation HTTPS

Hier encore, les chercheurs en sécurité ont découvert un problème encore plus important: tous ces proxy HTTPS désactivent toute validation tout en donnant l'impression que tout va bien.

Cela signifie que vous pouvez aller sur un site HTTPS avec un certificat invalide , et ce logiciel publicitaire vous dira que le site est très bien. Nous avons testé le logiciel publicitaire dont nous avons parlé précédemment et ils désactivent tous la validation HTTPS entièrement, donc peu importe si les clés privées sont uniques ou non. Horriblement mauvais!

Tout ce logiciel publicitaire brise complètement la vérification des certificats.

Toute personne ayant un logiciel publicitaire installé est vulnérable à toutes sortes d'attaques et, dans de nombreux cas, reste vulnérable même lorsque le logiciel publicitaire est supprimé.

Vous pouvez vérifier si vous êtes vulnérable Superfish, Komodia, ou vérification de certificat invalide en utilisant le site de test créé par les chercheurs en sécurité, mais comme nous l'avons déjà démontré, il y a beaucoup plus d'adware qui font la même chose, et de nos recherches, les choses vont continuer à

Protégez-vous: vérifiez le panneau Certificats et supprimez les mauvaises entrées

Si vous êtes inquiet, vous devriez vérifier votre magasin de certificats pour vous assurer que vous n'avez aucun certificat sommaire qui pourrait être activé par quelqu'un d'autre. Serveur proxy. Cela peut être un peu compliqué, car il y a beaucoup de choses là-dedans, et la plus grande partie est censée être là.

Utilisez WIN + R pour ouvrir la boîte de dialogue Exécuter, puis tapez "mmc" pour afficher une fenêtre Microsoft Management Console. Ensuite, utilisez Fichier -> Ajouter / Supprimer des composants logiciels enfichables et sélectionnez Certificats dans la liste à gauche, puis ajoutez-le à la droite. Assurez-vous de sélectionner le compte de l'ordinateur dans la boîte de dialogue suivante, puis cliquez sur le reste.

Vous voudrez aller aux autorités de certification racine de confiance et rechercher des entrées très schématiques comme celles-ci (ou quelque chose de similaire)

Sendori

Purelead

Rocket Tab

- Super Fish

- Lookthisup

- Pando

- Wajam

- WajaNEnhance

- DO_NOT_TRUSTFiddler_root (Fiddler est un outil de développement légitime, mais un logiciel malveillant a piraté leur CERT )

- Alertes système, LLC

- CE_UmbrellaCert

- Cliquez avec le bouton droit de la souris et supprimez l'une des entrées que vous trouvez. Si vous avez vu quelque chose d'incorrect lorsque vous avez testé Google dans votre navigateur, assurez-vous de supprimer celui-ci aussi. Soyez prudent, car si vous supprimez les mauvaises choses ici, vous allez casser Windows.

- Nous espérons que Microsoft publiera quelque chose pour vérifier vos certificats racine et s'assurer que seuls les bons sont là. Théoriquement, vous pouvez utiliser cette liste de Microsoft des certificats requis par Windows, puis mettre à jour les certificats racine les plus récents, mais cela n'a pas encore été testé, et nous ne le recommandons pas avant que quelqu'un ne le teste.

- Suivant , vous devrez ouvrir votre navigateur Web et trouver les certificats qui y sont probablement mis en cache. Pour Google Chrome, accédez à Paramètres, Paramètres avancés, puis Gérer les certificats. Sous Personnel, vous pouvez facilement cliquer sur le bouton Supprimer de tout certificat incorrect ...

Mais lorsque vous allez dans les Autorités de certification racine de confiance, vous devez cliquer sur Avancé, puis décocher tout ce que vous voyez pour ne plus donner d'autorisations. certificat ...

Mais c'est la folie.

CONNEXES:

Arrêtez de nettoyer votre ordinateur infecté! Juste Nuke it et réinstaller Windows

Allez au bas de la fenêtre Paramètres avancés et cliquez sur Réinitialiser les paramètres pour réinitialiser complètement Chrome aux valeurs par défaut. Faites de même pour tout autre navigateur que vous utilisez, ou désinstallez complètement, effacez tous les paramètres, puis réinstallez-le.

Si votre ordinateur a été affecté, vous feriez probablement mieux de faire une installation complètement propre de Windows. Assurez-vous de sauvegarder vos documents et images et tout ça Alors comment vous protégez-vous?

Il est presque impossible de vous protéger complètement, mais voici quelques conseils de bon sens pour vous aider:

Consultez le site de test de validation Superfish / Komodia / Certification

Activez Click-To-Play pour les plugins dans votre navigateur, ce qui vous aidera à vous protéger de tous ces trous de sécurité Flash et autres plug-ins.

Faites très attention à ce que vous téléchargez et essayez d'utiliser Ninite quand vous devez absolument.

- Faites attention à ce que vous cliquez à chaque fois que vous cliquez sur

- Pensez à utiliser EMET (Enhanced Mitigation Experience Toolkit) ou Malwarebytes Anti- Exploitez pour protéger votre navigateur et d'autres applications critiques contre les failles de sécurité et les attaques zero-day.

- Assurez-vous que tous vos logiciels, plugins et antivirus restent à jour, y compris les mises à jour Windows.

- Mais c'est un travail énorme pour simplement vouloir naviguer sur le Web sans être piraté. C'est comme traiter avec la TSA.

- L'écosystème Windows est une cavalcade de crapware. Et maintenant, la sécurité fondamentale d'Internet est brisée pour les utilisateurs de Windows. Microsoft doit résoudre ce problème.

Le raccourci iPhone qui vous aide à atteindre n'importe quoi d'une main

Apple a lancé l'iPhone 6 et 6 Plus avec ses écrans plus grands, il a également introduit une fonctionnalité appelée Accessibilité qui permet de atteindre le haut de l'écran lorsque vous utilisez l'appareil avec une seule main. Il est surprenant, cependant, combien de personnes ne connaissent pas la fonctionnalité existe, ou pensent que c'est une sorte de bug quand ils le rencontrent.

Pourquoi la nouvelle version de Google Maps est-elle insoutenable sur mon ordinateur?

La nouvelle version de Google Maps est géniale, mais que faites-vous quand elle fonctionne bien pour tout le monde? sur vos propres ordinateurs? La session de questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web de questions-réponses.