Les claviers USB ne transmettent-ils que des signaux ou les reçoivent-ils aussi

La plupart d'entre nous ne réfléchissent jamais à nos claviers tant qu'ils fonctionnent bien, mais si vous arrêtez d'y penser pendant un instant, envoient-ils seulement des signaux à nos ordinateurs ou y a-t-il un processus de va-et-vient actif au travail?

La session de questions et réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web Q & A

La question

Lecteur SuperUser Ne Mo veut savoir si les claviers USB envoient seulement des signaux ou s'ils les reçoivent aussi:

Un clavier USB n'a pas besoin de recevoir de signaux d'un ordinateur, juste de l'alimentation, non? Ou avez-vous besoin de recevoir des signaux aussi bien que de les envoyer?

Les claviers USB envoient-ils seulement des signaux ou les reçoivent-ils?

Les contributeurs SuperUser de Answer

LawrenceC et Dmitry Grigoryev ont la réponse pour nous. Tout d'abord, LawrenceC:

A partir de la spécification "Device Class Definition for Human Interface Devices (HID)":

Pour modifier les voyants du clavier, le clavier accepte une commande pour ce faire. Il ne s'agit donc pas d'un périphérique "en entrée uniquement" (ce qui signifie qu'il ne délivre que des données à l'hôte). Cela étant dit, il existe un processus de négociation et d'énumération avec tous les périphériques USB qui nécessitent une conversation entre l'hôte et le périphérique. Vous ne pouvez pas avoir un périphérique USB "en lecture seule". Même avant USB, le contrôleur de clavier de l'ordinateur acceptait les commandes car il faisait autre chose que lire le clavier (référence):

suivi de la réponse de Dmitry Grigoryev:

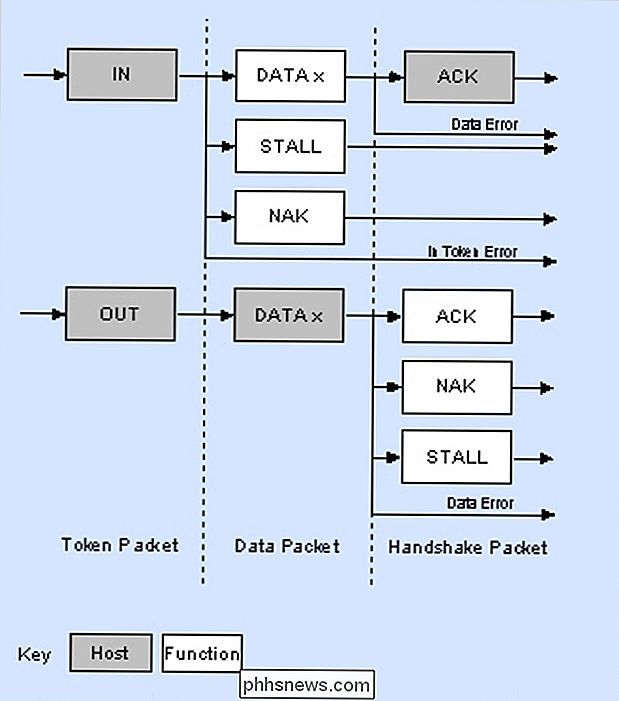

Tout périphérique USB quelle que soit sa classe nécessite une communication bidirectionnelle fonction. Chaque périphérique USB (ou fonction en termes de spécifications USB) est représenté comme un ensemble de points d'extrémité qui peuvent être considérés comme des tampons qui acceptent ou reçoivent des données. Cependant, même les terminaux qui ne peuvent envoyer que des données attendent un paquet spécial appelé jeton avant de pouvoir répondre:

Les cases grises représentent l'hôte USB tandis que les cases blanches représentent les fonctions USB (source graphique).

Même si- Les transferts d'interruption appelés sont effectués de cette manière, l'hôte USB interrogeant les périphériques connectés à l'aide de paquets de jetons. Ce qui diffère entre les transferts réguliers (en vrac) et les transferts d'interruption, c'est que le temps d'interrogation est petit et garanti dans ce dernier cas. Cependant, tous les transferts sont initiés par l'hôte.

Avez-vous quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

Crédit image: Luke Jones (Flickr)

Voici comment chacun de ces méthodes Fournir une touche Windows 7, 8 ou 8.1 RELATED: Vous pouvez toujours obtenir Windows 10 gratuitement avec une touche Windows 7, 8 ou 8.1 Alors que vous ne pouvez plus utilisez l'outil "Get Windows 10" pour effectuer la mise à niveau depuis Windows 7, 8 ou 8.1, il est toujours possible de télécharger le support d'installation de Windows 10 auprès de Microsoft et de fournir une clé Windows 7, 8 ou 8.

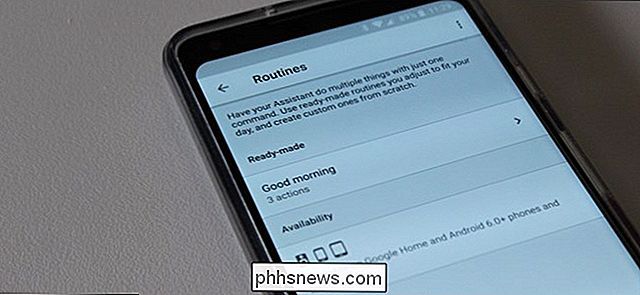

Comment configurer et utiliser les "routines" dans l'Assistant Google

Google a récemment annoncé que l'Assistant recevrait des "Routines" permettant aux utilisateurs d'exécuter plusieurs actions avec une seule phrase. Les routines sont maintenant en ligne, et voici comment les utiliser Comprendre ce que les routines peuvent et ne peuvent pas faire Bien que nous ayons initialement supposé que vous pouviez ajouter une action à une routine, ce n'est pas le cas.