Sécurité informatique de base: comment se protéger contre les virus, les pirates et les voleurs

Les gens considèrent souvent la sécurité informatique comme quelque chose de technique et de compliqué. Et quand vous entrez dans le détail, ça peut l'être, mais le plus important est en fait très simple. Voici les choses élémentaires et importantes que vous devriez faire pour vous rendre plus sûr en ligne:

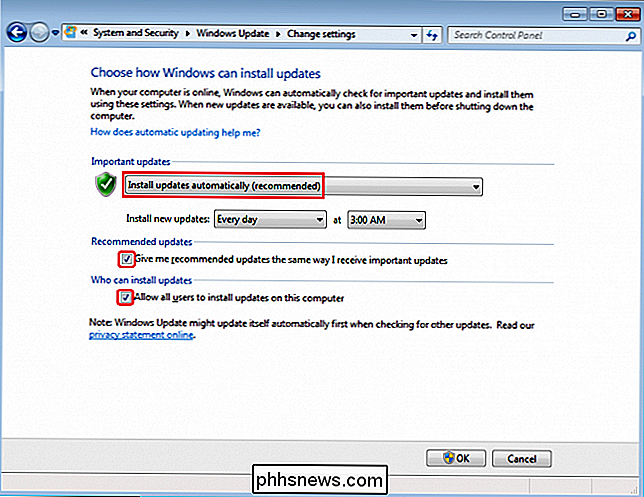

Activer les mises à jour automatiques

Tous les logiciels que nous utilisons tous les jours sont probablement criblés de problèmes de sécurité. Ces problèmes de sécurité sont constants - qu'il s'agisse de Windows, d'Internet Explorer, de Mozilla Firefox, de Google Chrome, du plugin Adobe Flash, du lecteur PDF d'Adobe, de Microsoft Office - la liste est longue.

Ces jours-ci, Beaucoup de systèmes d'exploitation et de programmes sont livrés avec des mises à jour automatiques pour fermer ces failles de sécurité. Vous n'avez plus besoin de cliquer sur un bouton ou de télécharger un fichier pour mettre à jour votre logiciel; il va se mettre à jour en arrière-plan sans aucune contribution de votre part.

Certaines personnes aiment désactiver cette fonction pour une raison ou une autre. Peut-être que vous n'aimez pas que Windows redémarre après l'installation d'une mise à jour, ou peut-être que vous n'aimez pas le changement. Mais du point de vue de la sécurité, vous devriez toujours laisser des mises à jour automatiques.

CONNEXES: Comment garder votre PC et vos applications Windows à jour

Si vous avez désactivé les mises à jour automatiques précédemment , allez les allumer maintenant, puis revenez à ceci. Bon travail.

CONNEXION: Pourquoi vous devez installer automatiquement les mises à jour Windows

Garder votre ordinateur à jour est la meilleure façon de le protéger contre les menaces en ligne. Microsoft fournit des mises à jour pour Windows et les produits Microsoft associés (Defender, Office) le deuxième mardi de chaque mois. Apple n'a pas de calendrier réglementé, mais ils fournissent régulièrement des mises à jour. Ces mises à jour corrigent non seulement les bogues, mais elles corrigent des failles de sécurité. Ainsi, la seule façon de vous protéger contre les dernières vulnérabilités connues est de les mettre à jour. Les attaquants malveillants recherchent toujours des systèmes non corrigés qu'ils peuvent attaquer, et les mises à jour automatiques vous éloigne de la liste des fruits faciles à dissimuler.

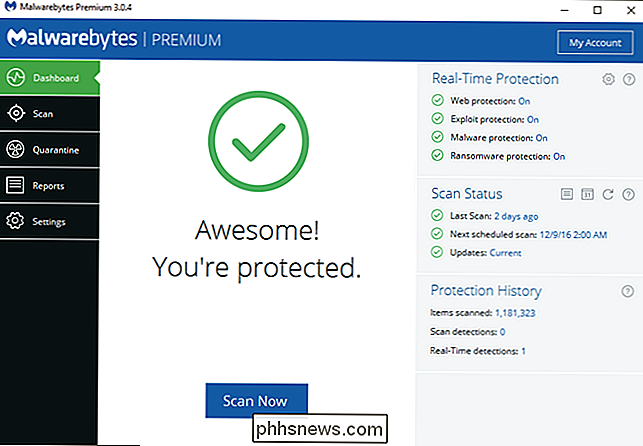

Utilisez Antivirus et Anti-Malware

Il semblerait que tous les deux ans un antivirus est le meilleur absolu. Trois autres suivront en disant que trois autres ont surclassé le premier. En plus de cela, certains experts en sécurité écriront un article disant que l'antivirus n'est plus pertinent et vous êtes bête si vous l'utilisez.

CONNEXE: Ai-je vraiment besoin d'antivirus si je consulte avec attention et sens commun?

Mettons les pendules à l'heure: vous devriez utiliser un antivirus, même si vous faites attention sur le Web. Laquelle? C'est à vous de décider - mais quand il s'agit de gratuit, simple et bon, il n'y a rien de mal à utiliser Windows Defender. Il est intégré à Windows, il se met à jour automatiquement avec l'utilitaire Windows Update, il n'a aucun impact perceptible sur les performances, et c'est gratuit. Pour être efficace, une application antivirus doit s'intégrer avec le système d'exploitation à un niveau très profond. Qui de mieux connaître les internes de Windows que les personnes qui l'ont construit? De plus, il n'essaiera pas de vous vendre d'autres produits ou d'injecter d'autres fonctionnalités dont vous n'avez pas besoin, comme le font certains programmes antivirus.

Si vous passez du temps sur les coins les plus ombragés d'Internet, vous voudrez peut-être , comme Avira ou Kaspersky, mais pour la plupart des utilisateurs à domicile, Windows Defender devrait être bien

CONNEXION: Quel est le meilleur Antivirus pour Windows 10? (Windows Defender est-il suffisant?)

Cependant, en plus de l'antivirus, nous vous recommandons d'utiliser Malwarebytes avec votre antivirus. Tout comme votre ceinture peut utiliser une bonne paire de bretelles pour lui donner un peu d'aide, des applications comme Malwarebytes peuvent fournir une protection supplémentaire contre les logiciels malveillants que les produits antivirus traditionnels ne peuvent pas identifier. Les programmes malveillants comme les re-réalisateurs de navigateurs et les injecteurs de publicités se comportent exactement comme certains filtres réseau légitimes connus. Ils ne sont pas techniquement des virus, mais vous n'en voulez certainement pas. Les applications anti-malware peuvent vous aider avec celles-ci. Malwarebytes est de 40 $ par année, mais vous pouvez obtenir certaines de ses fonctionnalités gratuitement.

Avec ce combo un-deux, vous devriez être à l'abri de nombreuses menaces.

Créez de meilleurs mots de passe et automatisez-les

LIÉS: Vos mots de passe sont terribles et il est temps de faire quelque chose À propos de ça

Vous savez sans doute que les mots de passe sont importants, mais vous ne savez probablement pas à quel point les mots de passe de la plupart des gens sont importants.

Voici la chose: nous ne sommes plus dans l'Internet , où vous pouvez simplement utiliser le même mot de passe partout et l'appeler un jour. Les services sont piratés en permanence, et si vous utilisez le même mot de passe partout, vous avez donné à quelqu'un l'accès à tous de vos comptes lorsqu'un service a fui des informations. Vous devez utiliser des mots de passe longs et vous devez utiliser des mots de passe différents sur chaque site et service.

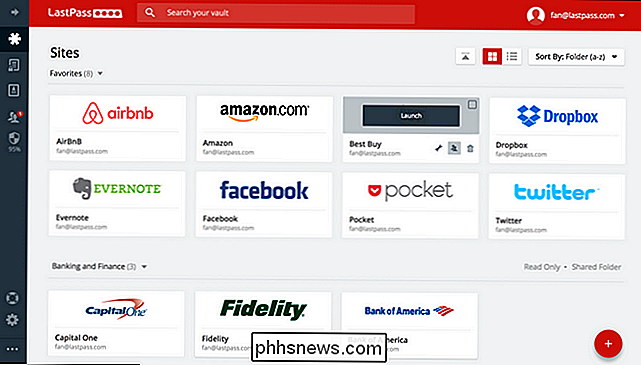

Pour ce faire, je recommande à tout le monde d'utiliser un gestionnaire de mots de passe comme LastPass. Il va automatiquement générer des mots de passe pour vous, les enregistrer en toute sécurité dans un endroit central, et même les insérer automatiquement lorsque vous naviguez.

Vous devriez également avoir un mot de passe sur votre ordinateur et un mot de passe sur votre téléphone. Je sais, je sais, c'est gênant. Mais même si cela peut prendre quelques secondes de plus que de simplement appuyer sur un bouton, c'est un moyen facile et important de protéger vos informations. Avoir un mot de passe sur votre ordinateur et votre téléphone empêchera les gens au hasard de simplement prendre et utiliser votre appareil.

Pensez à toutes les informations sur votre téléphone portable. Pensez maintenant à tous les sites Web auxquels vous êtes connecté sur votre ordinateur. Voudriez-vous un étranger ayant tout cet accès? Savez-vous combien il est facile de perdre votre téléphone ou votre ordinateur portable? Vous devez avoir un mot de passe sur votre ordinateur et votre téléphone. Aucune exception.

CONNEXES: PSA: Cryptez maintenant votre PC, votre téléphone et votre tablette. Vous le regretterez plus tard si vous ne le faites pas

Mais ce n'est pas tout. Un bon mot de passe est comme un très bon verrou sur la porte, mais les verrous peuvent être choisis. L'ajout de chiffrement transforme cette porte en bunker. Si vous cryptez votre ordinateur ou votre téléphone, vous empêchez les voleurs d'accéder à vos données par d'autres moyens plus avancés. Nous vous recommandons d'utiliser BitLocker sous Windows si vous utilisez Windows Pro ou Enterprise ou VeraCrypt si vous utilisez Windows Home. Les utilisateurs Mac doivent activer FileVault. Si vous utilisez Windows Home, quelque chose comme Veracrypt est une bonne option pour vous. Les iPhones et les téléphones Android sont généralement cryptés par défaut ces jours-ci, mais vous pouvez vérifier les paramètres pour être sûrs.

Ne laissez jamais votre téléphone ou votre ordinateur sans surveillance

Cela peut sembler évident, mais cela mérite d'être dit: , jamais laissez votre ordinateur ou votre téléphone sans surveillance en public. Sur votre table à café dans votre maison? Sûr. Sur ta table chez Starbucks? En aucune façon. pour le faire .

Si votre appareil est volé, le meilleur scénario est de perdre votre appareil coûteux. Mais si vous laissez quelque chose sans surveillance et que vous n'avez pas suivi tous les conseils ci-dessus, le pire des cas est que quelqu'un ait vos gadgets coûteux et tous vos renseignements personnels. Tout ce qu'il faut, c'est un enfant avec des connaissances informatiques un peu plus que basiques pour obtenir toutes vos données, et si votre ordinateur est entre vos mains, c'est beaucoup plus facile (si vous n'utilisez pas le cryptage - voir ci-dessus).

Sachez quels liens sont sécurisés dans les courriels

LIÉS: Sécurité en ligne: Brisez l'anatomie d'un courriel d'hameçonnage

Vous entendez tout le temps: n'ouvrez pas les courriels des personnes que vous ne portez pas ne sais pas, et ne cliquez pas sur les liens dans les e-mails que vous ne faites pas confiance. Mais ce n'est pas suffisant. Souvent, des liens malveillants peuvent provenir d'amis qui ont été infectés, ou d'emails qui semblent légitimes, mais qui sont en fait des faux. Ceci est connu comme phishing .

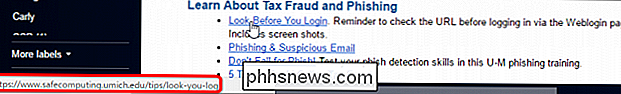

Si vous voulez être vraiment sécurisé, il est préférable de ne jamais cliquer sur les liens dans les emails. Mais ce n'est pas toujours réaliste. L'option du milieu est de savoir comment étudier un lien avant de cliquer dessus-oui, même ceux de vos amis.

Tout d'abord, vérifiez si ce lien va bien où il dit qu'il va. Si vous passez votre curseur sur le lien, la destination devrait apparaître au bas de la fenêtre de votre navigateur. Si ce n'est pas le cas, cliquez avec le bouton droit sur le lien et sélectionnez "Copier l'adresse du lien". Vous pouvez ensuite coller ce document dans un endroit sûr (comme un document Bloc-notes) et l'examiner.

Si le lien dit "ebay.com", mais que la destination réelle dit "ebay.clickme.com", quelque chose est suspect, et vous ne devriez pas cliquer. Rappelez-vous, juste parce qu'il a le mot "ebay" dans ce ne veut pas dire qu'il va ebay, soit-il doit être avant que ".com" pour être vraiment légitime.

Soyez prudent sur les programmes que vous téléchargez et exécutez (et arrêtez le logiciel de piratage)

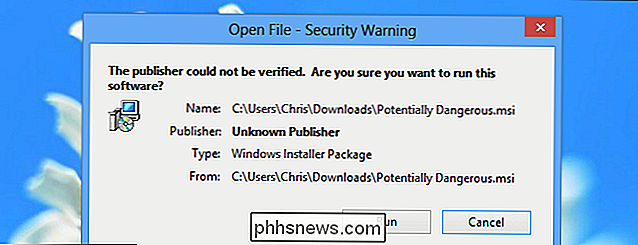

Cette astuce peut également sembler évidente - vous l'entendez tout le temps, et vous pensez probablement que vous la suivez. Mais la plupart des logiciels malveillants rencontrés par les utilisateurs de Windows semblent être le résultat d'un téléchargement accidentel et de l'installation de logiciels défectueux.

Veillez donc toujours à ce que les programmes soient téléchargés et exécutés. Ne téléchargez et n'exécutez que des logiciels largement connus et fiables, ou recommandés par des sites fiables. Assurez-vous de toujours avoir le logiciel sur son site officiel - si vous voulez télécharger VLC, téléchargez-le sur le site officiel de VLC. Ne cliquez pas sur une bannière «Télécharger VLC» sur un autre site Web et téléchargez-la à partir de quelqu'un d'autre qui pourrait contenir des logiciels malveillants ou des logiciels publicitaires. Même si vous utilisez un moteur de recherche, assurez-vous qu'il vous mène vers le site réel

CONNEXION: Comment éviter d'installer des programmes indésirables lors du téléchargement de logiciels libres

Et, lors du téléchargement de logiciels, assurez-vous de attention aux bannières publicitaires déguisées en liens "Download" qui vous amèneront ailleurs et qui vous inciteront à télécharger des logiciels potentiellement malveillants. Et décochez tous les logiciels fournis avec un programme, même légitime.

Soyez conscient qu'il existe de nombreux types de «programmes». Par exemple, les écrans de veille au format .SCR sont essentiellement des programmes et peuvent contenir des logiciels malveillants nuisibles. Nous avons une liste de plus de 50 différents types d'extensions de fichiers qui sont potentiellement dangereux sur Windows.

Enfin, et cela devrait aller de soi, mais arrêtez de pirater un logiciel. Lorsque vous achetez des logiciels piratés ou piratés à partir de réseaux peer-to-peer ou de sites Web ombragés, vous prenez un gros risque. En exécutant un fichier .exe à partir de ces emplacements, vous faites confiance au distributeur pour ne rien faire de mal. Pire encore, les fissures que vous devrez peut-être exécuter pour que ce logiciel fonctionne correctement sont faites par des groupes de logiciels de craquage. Vous ne pouvez pas savoir s'ils ont inclus ou non des logiciels malveillants.

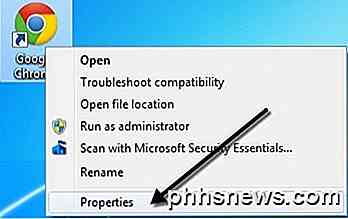

Ne faites pas confiance à vos notifications contextuelles

De même, ne téléchargez et n'installez jamais quelque chose que vous n'avez pas cherché. Si un site Web vous indique que Flash est obsolète, que Chrome doit être mis à jour ou qu'un plug-in doit être ajouté, pompez vos freins. C'est une astuce courante pour vous aider à installer quelque chose pour un attaquant. Si vous pensez que le pop-up est légitime, vous ne voulez toujours pas cliquer dessus.

Prenons l'exemple de Flash. Un site peut vous avertir que vous avez besoin de la dernière version pour pouvoir lire cette vidéo. Au lieu de cliquer sur le lien (ou sur le bouton) pour effectuer la mise à jour, faites une recherche sur "adobe flash" et obtenez la mise à jour du site officiel d'Adobe - pas la popup de catvideos.com

CONNEXION: , Microsoft ne vous appellera pas à propos de votre ordinateur

Cela s'applique également au "support technique". Ne croyez pas un site qui dit qu'il a détecté un virus sur votre système (ou des appels de Microsoft). Si une fenêtre contextuelle indique que vous avez un virus sur votre ordinateur, ne cliquez pas dessus. Au lieu de cela, allez dans votre menu Démarrer, ouvrez votre programme antivirus de votre choix, et exécutez une analyse à partir de là.

Aucune de ces idées n'est particulièrement haute technologie. Ils ne sont pas avancés. Ils ne prennent pas de programmes complexes ou un diplôme en informatique à mettre en œuvre. Ce sont des moyens simples d'ajuster votre comportement qui amélioreront grandement votre sécurité - et tout le monde peut (et devrait) les utiliser.

Crédit d'image: Seth Werkheiser / Flickr

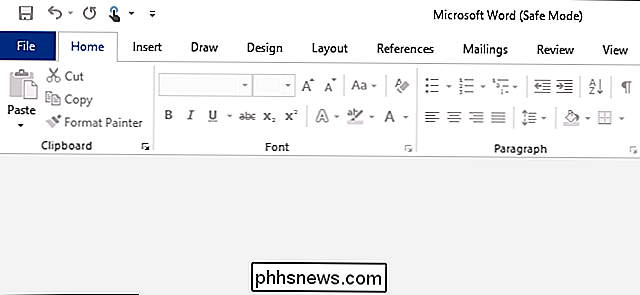

Comment ouvrir Word, Excel ou PowerPoint en mode sans échec

Les applications Microsoft Office disposent d'une fonction de mode sans échec intégrée. Cela aide lorsque vous ne pouvez pas utiliser Office normalement. Peut-être Word se bloque chaque fois que vous l'ouvrez, ou peut-être Excel se bloque lorsque vous ouvrez un seul fichier. Vous pouvez démarrer l'application en mode sans échec et il y a de fortes chances qu'elle fonctionne normalement Qu'est-ce que le mode sans échec Office?

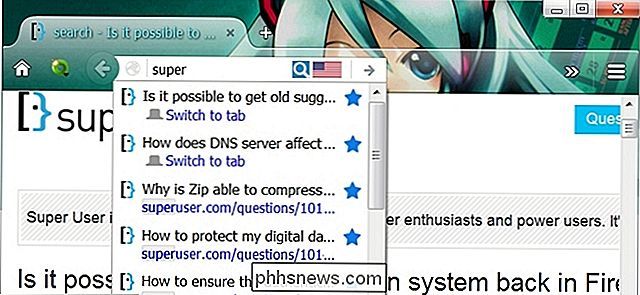

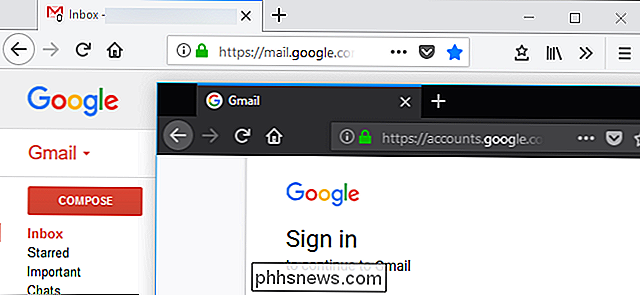

Configuration et utilisation de plusieurs profils (comptes d'utilisateurs) dans Firefox

Firefox possède son propre système de profils qui fonctionne comme le sélecteur de compte d'utilisateur de Chrome. Chaque profil possède ses propres favoris, paramètres, modules complémentaires, historique du navigateur, cookies et autres données. Par exemple, vous pouvez créer un profil pour le travail et un profil distinct pour un usage personnel, en les gardant séparés.