Ce qui rend la connexion sécurisée (Ctrl + Alt + Suppr) sécurisée?

L'ajout d'une couche de sécurité supplémentaire n'est jamais une mauvaise chose, mais vous pourriez vous interroger sur les avantages que vous en retirerez ladite couche.

La session de questions-réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web Q & A.

Photo gracieuseté de Matt Biddulph (Flickr).

La question

Lecteur SuperUser Nexusfactor veut savoir ce qui rend la connexion sécurisée ( Ctrl + Alt + Del ) sécurisée:

Je lisais à propos de activer Ctrl + Alt + Suppr (lien) par mesure de sécurité lors de la connexion. Ma question est, qu'est-ce qui est sûr à ce sujet? Ce qui se passe dans les coulisses qui le protège des virus et des logiciels espions

Qu'est-ce qui sécurise la connexion sécurisée ( Ctrl + Alt + Suppr )?

La réponse

SuperUser contributeurs duDE et Louis a la réponse pour nous. Tout d'abord, duDE:

- "Qu'est-ce qui est sûr?"

Secure est le fait que Ctrl + Alt + Del est la seule séquence clé qu'un système d'exploitation ne pourra jamais permettre d'être redirigé. Aucune application tierce ne peut répondre à cette combinaison de touches pour simuler une fenêtre de connexion et / ou saisir votre mot de passe par exemple.

Suivi de la réponse de Louis:

duDE explique comment Ctrl + Alt + Suppr garantit qu'un bureau de connexion légitime sera affiché et que la garantie bénéficiera à la sécurité. Je vais essayer de répondre à la deuxième partie de votre question en expliquant que la véritable sécurité est assurée par le concept d'un bureau sécurisé, pour lequel la combinaison de touches est juste une garantie de profiter de cette sécurité.

Sous Windows, il y a différents types d'ordinateurs de bureau. Celui dans lequel nous travaillons est ce que nous appelons tous le bureau, mais a été connu par d'autres noms tels que le bureau par défaut, interactif ou d'application. C'est ici que n'importe quelle application peut s'exécuter.

L'écran de connexion est en réalité un type de bureau totalement différent, un bureau sécurisé où seuls les processus approuvés s'exécutent sous le nom SYSTEM . Bien que la combinaison de touches protège contre les faux écrans de connexion, elle ne protège pas contre une infection virale qui enregistre toutes vos frappes au clavier. Le concept de bureau ajoute une protection supplémentaire en ne permettant pas un tel programme d'arrière-plan d'accéder à ce qui se passe sur le bureau sécurisé.

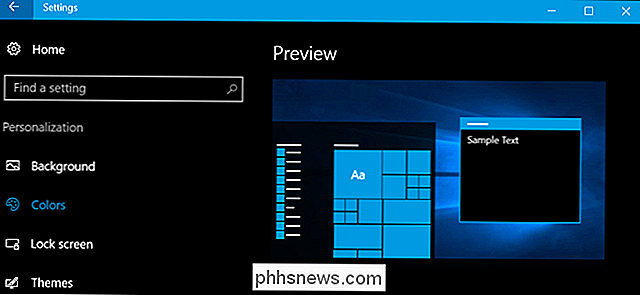

Vous pouvez imaginer cette isolation en vous rappelant ce qui arrive au bureau par défaut lorsque les invites UAC apparaissent. Vous remarquerez que les invites UAC se trouvent dans l'un de ces bureaux sécurisés.

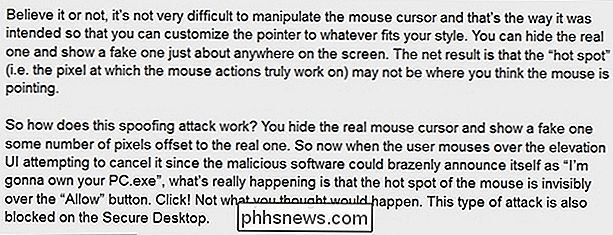

Vous pouvez également imaginer ce que l'isolement signifie en termes de sécurité lorsque vous envisagez un virus qui usurpe votre pointeur de souris. L'équipe de l'UAC a blogué à propos d'un tel scénario:

Avez-vous quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

Windows 10 est presque là: voici ce que vous devez savoir

Windows 10 sera publié le 29 juillet 2015. Microsoft le publie déjà aux utilisateurs Windows 7 et 8.1 à l'aide d'une barre d'état système apparaitre. Ceci est une mise à niveau gratuite, et sera probablement un bon pour les utilisateurs de Windows 7 et 8. CONNEXION: Où télécharger Windows 10, 8.1 et 7 ISO légalement Microsoft veut obtenir tous récents Windows machines sur le même système d'exploitation, fournissant une plate-forme Windows standardisée et en poussant les "applications universelles" offertes par le Windows Store.

Stupid Geek Tricks: Comment faire pour Mac OS X Bizarre

Voici un truc vraiment stupide pour les utilisateurs de Mac: Vous pouvez faire perdre la tête à OS X en minimisant une fenêtre avec Cette astuce m'a été montrée il y a quelques jours par Alex Layne, notre propre écrivain, et j'ai finalement décidé de l'écrire pour le reste de vous. Faire OS X Get Weird L'astuce pour obtenir ce travail est d'ouvrir d'abord une fenêtre Terminal, puis tapez killall Dock , mais ne tapez pas enter, et assurez-vous d'utiliser une lettre majuscule car cette commande est sensible à la casse Passez maintenant à une autre fenêtre, maintenez la touche Maj enfoncée et cliquez sur le bouton Réduire.