Qu'est-ce que l'empoisonnement du cache DNS?

L'empoisonnement du cache DNS, également connu sous le nom d'usurpation DNS, est un type d'attaque exploitant les vulnérabilités du système de noms de domaine (DNS). serveurs légitimes et envers les faux.

Une des raisons pour lesquelles l'empoisonnement du DNS est si dangereux est qu'il peut se propager du serveur DNS au serveur DNS. En 2010, un événement d'empoisonnement du DNS a conduit le Grand Pare-feu de Chine à fuir provisoirement les frontières chinoises, censurant l'Internet aux Etats-Unis jusqu'à ce que le problème soit résolu.

Fonctionnement du DNS

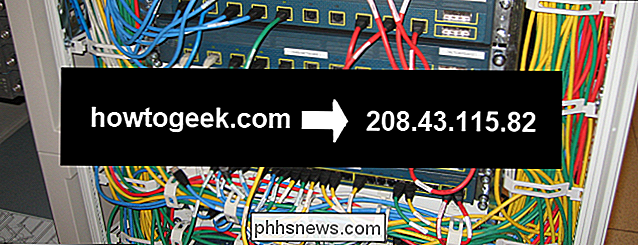

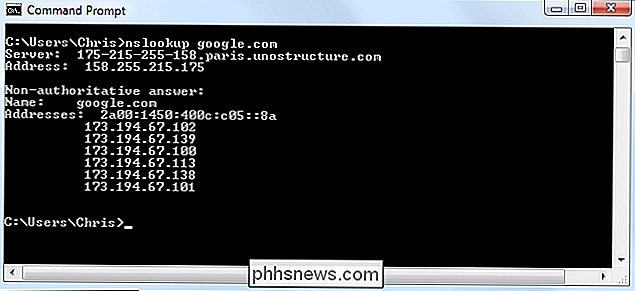

google.com ", il doit d'abord contacter son serveur DNS. Le serveur DNS répond avec une ou plusieurs adresses IP sur lesquelles votre ordinateur peut accéder à google.com. Votre ordinateur se connecte alors directement à cette adresse IP numérique. DNS convertit les adresses lisibles par l'utilisateur telles que "google.com" en adresses IP lisibles par ordinateur telles que "173.194.67.102".

- Lire la suite: HTG explique: Qu'est-ce qu'un DNS?

DNS Caching

L'Internet doesn ' Il suffit d'avoir un seul serveur DNS, car cela serait extrêmement inefficace. Votre fournisseur de services Internet exécute ses propres serveurs DNS, qui mettent en cache les informations provenant d'autres serveurs DNS. Votre routeur domestique fonctionne comme un serveur DNS, qui met en cache les informations provenant des serveurs DNS de votre FAI. Votre ordinateur dispose d'un cache DNS local, ce qui permet de se référer rapidement aux recherches DNS déjà effectuées plutôt que d'effectuer une recherche DNS encore et encore.

DNS Cache Poisoning

Un cache DNS peut être empoisonné s'il contient un incorrect entrée. Par exemple, si un attaquant prend le contrôle d'un serveur DNS et modifie certaines de ses informations - par exemple, il peut dire que google.com pointe vers une adresse IP appartenant à l'attaquant - que le serveur DNS dirait à ses utilisateurs de regarder pour Google.com à la mauvaise adresse. L'adresse de l'attaquant pourrait contenir une sorte de site Web de phishing malveillant

Un empoisonnement du DNS comme celui-ci peut également se propager. Par exemple, si différents fournisseurs de services Internet obtiennent leurs informations DNS du serveur compromis, l'entrée DNS empoisonnée se propage aux fournisseurs de services Internet et y est mise en cache. Il va ensuite se propager aux routeurs domestiques et aux caches DNS sur les ordinateurs en cherchant l'entrée DNS, en recevant la réponse incorrecte et en la stockant.

Le grand pare-feu de la Chine se répand aux États-Unis

Ce n'est pas seulement un problème théorique - cela s'est passé dans le monde réel à grande échelle. L'un des moyens utilisés par Great Firewall en Chine est le blocage au niveau du DNS. Par exemple, un site Web bloqué en Chine, tel que twitter.com, peut avoir ses enregistrements DNS pointés vers une adresse incorrecte sur les serveurs DNS en Chine. Cela rendrait Twitter inaccessible par des moyens normaux. Pensez à cela puisque la Chine empoisonne intentionnellement ses propres caches de serveurs DNS.

En 2010, un fournisseur de services Internet en dehors de la Chine a configuré ses serveurs DNS de manière erronée pour extraire des informations de serveurs DNS en Chine. Il a récupéré les enregistrements DNS incorrects de la Chine et les a mis en cache sur ses propres serveurs DNS. D'autres fournisseurs de services Internet ont récupéré des informations DNS auprès de ce fournisseur de services Internet et les ont utilisées sur leurs serveurs DNS. Les entrées DNS empoisonnées ont continué à se répandre jusqu'à ce que certaines personnes aux États-Unis se voient interdire l'accès à Twitter, Facebook et YouTube sur leurs fournisseurs de services Internet américains. Le Grand Pare-feu de Chine avait «fui» à l'extérieur de ses frontières nationales, empêchant des personnes d'ailleurs dans le monde d'accéder à ces sites Web. Cela a essentiellement fonctionné comme une attaque d'empoisonnement DNS à grande échelle. (Source.)

La solution

La véritable raison de l'empoisonnement du cache DNS est qu'il n'existe aucun moyen de déterminer si les réponses DNS que vous recevez sont réellement légitimes ou si elles ont été manipulées. solution à long terme à l'empoisonnement du cache DNS est DNSSEC. DNSSEC permettra aux organisations de signer leurs enregistrements DNS en utilisant la cryptographie à clé publique, en s'assurant que votre ordinateur saura si un enregistrement DNS doit être approuvé ou s'il a été empoisonné et redirigé vers un emplacement incorrect.

En savoir plus: Comment DNSSEC aidera à sécuriser l'Internet et comment SOPA l'a presque rendu illégal

- Crédit d'image: Andrew Kuznetsov sur Flickr, Jemimus sur Flickr, NASA

Qu'est-ce qu'un égaliseur et comment ça marche?

Il se trouve dans votre voiture, votre système de cinéma maison, votre téléphone et votre lecteur audio, mais il n'a pas de manuel d'instructions. C'est un égaliseur, et avec un peu de savoir-faire, vous pouvez modifier votre audio et en redécouvrir l'amour. Equaliser quoi? Les égaliseurs sont des filtres logiciels ou matériels qui ajustent le volume de fréquences spécifiques.

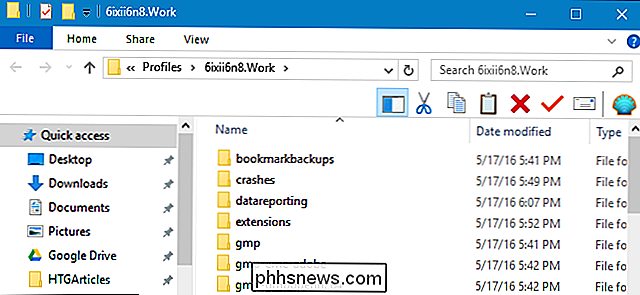

Comment trouver votre dossier de profil Firefox sous Windows, Mac et Linux

Votre profil Firefox stocke vos paramètres et vos informations personnelles, tels que votre page d'accueil, vos favoris, vos extensions (add-ons) , barres d'outils et mots de passe enregistrés. Toutes ces informations sont stockées dans un dossier de profil qui garde vos données séparées du programme Firefox, donc si quelque chose ne va pas avec Firefox, vos informations sont conservées.