Comment sécuriser votre compte Gmail et votre compte Google

Parmi tous vos comptes en ligne, il y a de fortes chances que Google conserve la plupart de vos informations. Pensez-y: si vous utilisez Gmail pour les e-mails, Chrome pour la navigation sur le Web et Android pour votre système d'exploitation mobile, vous utilisez déjà Google pour presque tout ce que vous faites.

Maintenant que vous réfléchissez à la quantité de votre les choses sont stockées et enregistrées par Google, pensez à la sécurité de ce compte. Et si quelqu'un a accès à votre compte Google? Cela inclut les relevés bancaires dans Gmail, les fichiers personnels dans Drive, les photos stockées dans Google Photos, les journaux de conversations de Hangouts et beaucoup de plus. Pensée effrayante, non? Voyons comment vous assurer que votre compte est aussi sécurisé que possible.

Commencez avec un contrôle de sécurité

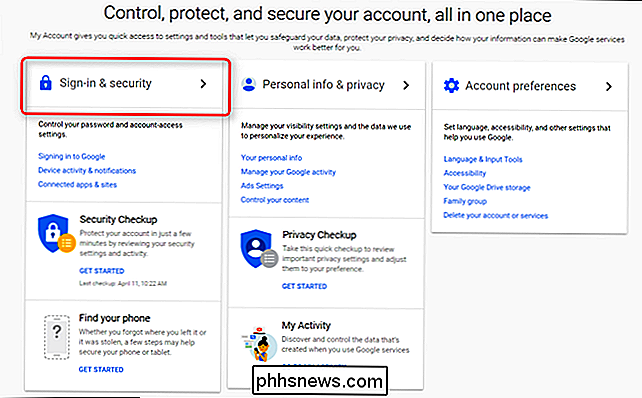

Google rend la vérification de la sécurité de votre compte très simple : utilisez simplement la sécurité intégrée Outil de vérification sur la page «Connexion et sécurité» de votre compte

Lorsque vous cliquez sur l'option «Vérification de sécurité», vous serez jeté dans un formulaire en plusieurs sections qui vous demandera simplement d'examiner et de confirmer certaines informations ... Cela ne devrait pas prendre trop de temps, mais vous voudrez certainement prendre votre temps et revoir attentivement les informations que vous trouvez ici.

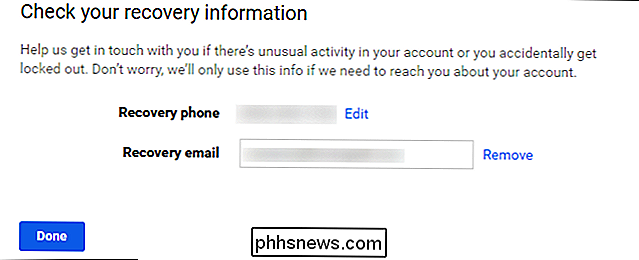

Définir un téléphone de récupération et un email

La première option est très simple: confirmez votre téléphone de récupération numéro et adresse email. Fondamentalement, si vous êtes bloqué sur votre compte Google, vous devez vous assurer que ce contenu est correct. En outre, vous recevrez un e-mail sur votre compte de récupération lorsque votre compte principal est connecté à un nouvel emplacement.

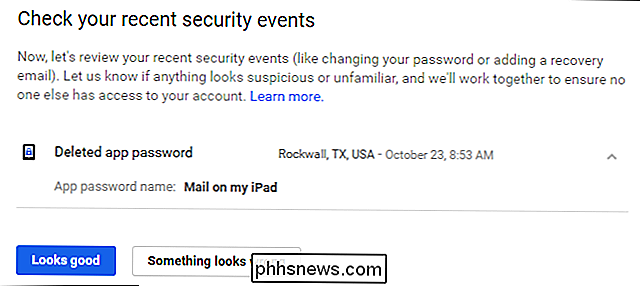

Afficher les événements de sécurité récents

Une fois que vous avez confirmé cette information, cliquez sur "Terminé". vous amènera dans le menu Événements de sécurité récents - si vous n'avez pas apporté de modifications liées à la sécurité dernièrement, les chances sont que vous n'aurez rien ici. Si est quelque chose et que vous n'avez apporté aucune modification, jetez un coup d'œil de plus près - cela pourrait indiquer une activité suspecte sur votre compte. Si quelque chose est listé ici (comme c'est le cas dans ma capture d'écran), vous pouvez découvrir ce que c'est en cliquant sur la flèche vers le bas à côté de la date et de l'heure. Comme vous pouvez le voir ci-dessous, mon événement spécifique était la révocation de l'autorisation de courrier sur mon iPad. Je n'ai plus cette tablette, donc il n'y a pas besoin d'autorisation. Encore une fois, si tout semble bon, cliquez sur le bouton "Looks good"

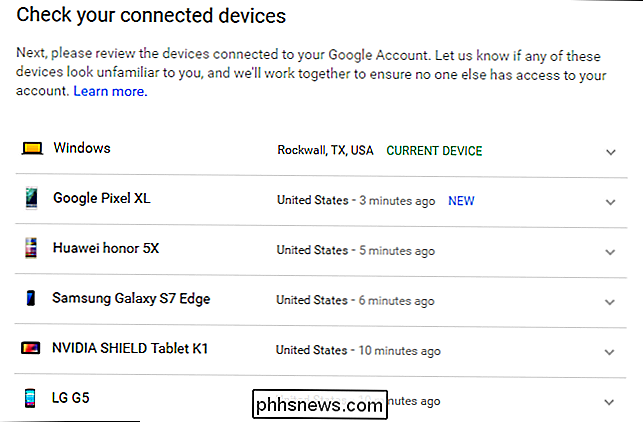

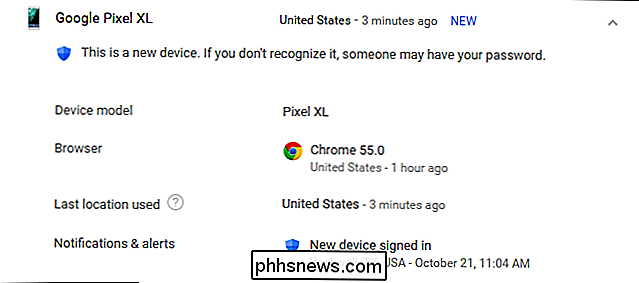

Voir les autres appareils connectés à votre compte

LIÉS: Comment voir les autres appareils connectés à votre compte Google

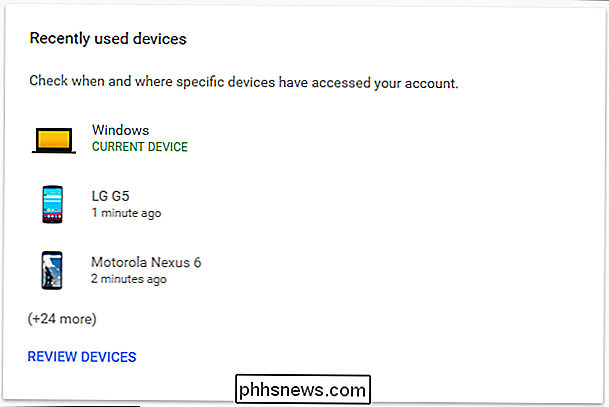

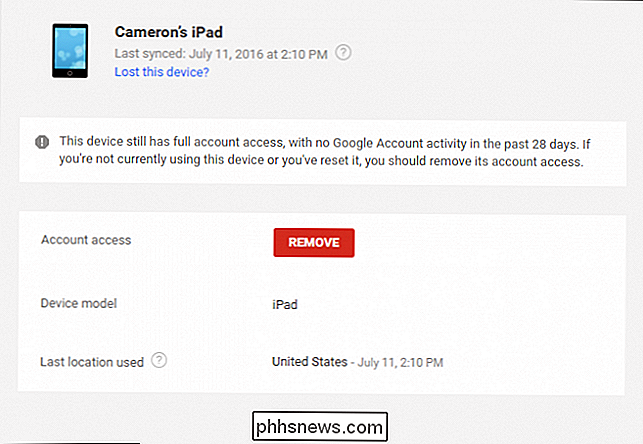

La section suivante peut prendre un certain temps, selon le nombre de périphériques connectés. Ceci est certainement quelque chose que vous voudrez faire attention, cependant: si vous n'avez plus ou n'utilisez plus un appareil spécifique, il n'y a aucune raison pour qu'il ait accès à votre compte! Il est également important de noter que si vous avez utilisé l'appareil semi-récemment, l'heure, la date et l'emplacement s'afficheront à côté du nom. Pour obtenir plus d'informations sur des appareils particuliers, cliquez sur la flèche vers le bas à la fin de la ligne

Les nouveaux appareils seront également mis en surbrillance ici, avec un avertissement que si vous ne le reconnaissez pas, quelqu'un peut avoir accès à votre compte

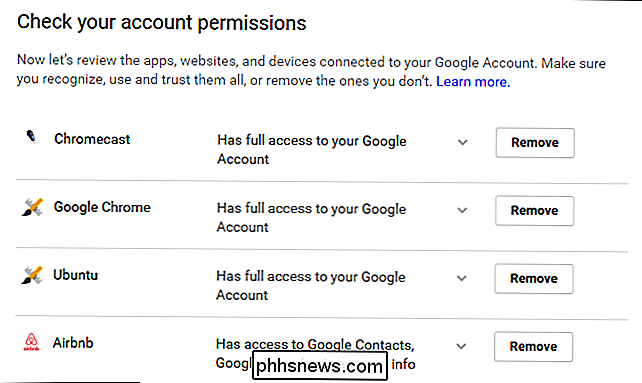

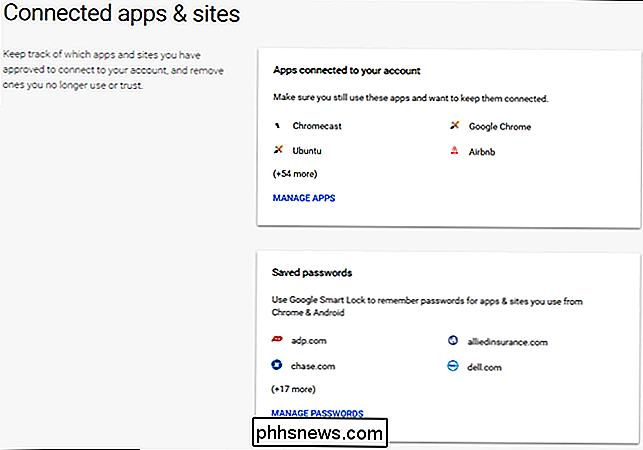

Nettoyer les applications autorisées à accéder à votre compte

La section suivante en est une autre: Autorisations de compte. Fondamentalement, il s'agit de tout ce qui a accès à votre compte Google - tout ce que vous avez connecté avec Gmail ou accordé des autorisations à votre compte. La liste ne montrera pas seulement ce que l'application ou l'appareil est, mais exactement ce à quoi il a accès. Si vous ne vous souvenez pas d'avoir accordé un accès (ou que vous n'utilisez plus l'application / le périphérique en question), cliquez sur le bouton "Supprimer" pour annuler l'accès à votre compte. S'il s'agit d'un compte que vous utilisez réellement et que vous supprimez accidentellement, vous devrez simplement lui accorder à nouveau l'accès la prochaine fois que vous vous connecterez.

Enfin, vous passerez en revue vos paramètres de vérification en deux étapes. Si vous ne disposez pas de cette configuration, nous le ferons ci-dessous.

Toutefois, assurez-vous que tout est à jour - vérifiez votre numéro de téléphone ou toute autre méthode d'authentification et confirmez que votre code de secours est à jour le montant est correct - si vous n'avez jamais utilisé un code de sauvegarde pour quoi que ce soit, mais qu'il en reste moins de 10 disponibles, quelque chose ne va pas!

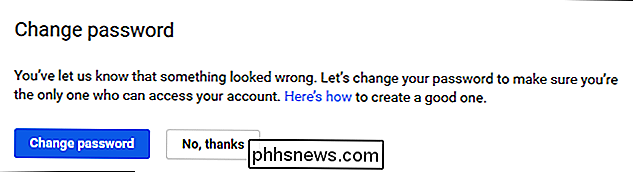

Si, à tout moment du processus de vérification, vous voyez quelque chose qui cloche, n'hésitez pas à appuyer sur le bouton «Quelque chose ne va pas» - c'est là pour une raison! Une fois que vous lui avez donné un clic, il vous sera automatiquement suggéré de changer votre mot de passe. Si quelque chose ne va vraiment pas, c'est quelque chose que vous voudrez faire.

Bien que le processus de vérification lui-même soit très utile, vous devrez également savoir comment accéder manuellement et modifier les paramètres vous-même. Regardons les plus courants en ce moment

Utilisez un mot de passe fort et une vérification en deux étapes

Si vous avez navigué sur Internet pendant une période de temps raisonnable, alors vous connaissez déjà le format: un mot de passe fort . Le nom ou l'anniversaire de votre enfant, votre date de naissance ou tout autre élément facile à deviner ne sont pas des exemples de mots de passe forts: ce sont les mots de passe que vous utilisez lorsque vous voulez que vos données soient volées.

CONNEXION: Pourquoi utiliser un gestionnaire de mots de passe et comment le faire

Nous recommandons vivement fortement d'utiliser une sorte de gestionnaire de mots de passe. d'un générateur de mot de passe et d'un gestionnaire pour obtenir les mots de passe les plus forts possibles - celui qui fait partie d'un coffre-fort est encore mieux. Mon favori personnel est LastPass, que j'utilise depuis quelques années maintenant. En ce qui concerne les nouveaux mots de passe, c'est mon but: je laisse simplement LastPass générer un nouveau mot de passe et le sauvegarder, et je n'y pense plus jamais. Tant que je me souviendrai de mon mot de passe principal, alors c'est le seul dont j'ai besoin. Vous devriez faire de même - pas seulement pour votre compte Google, mais pour tous vos comptes!

RELATED: Qu'est-ce que l'authentification à deux facteurs, et pourquoi en ai-je besoin?

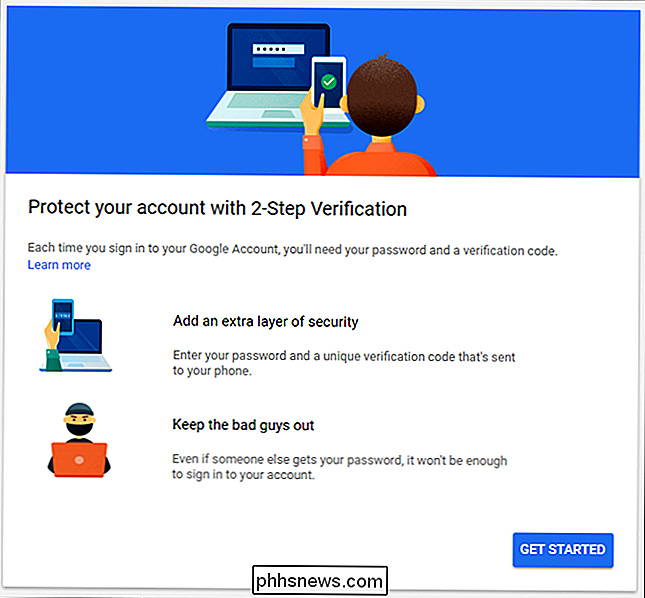

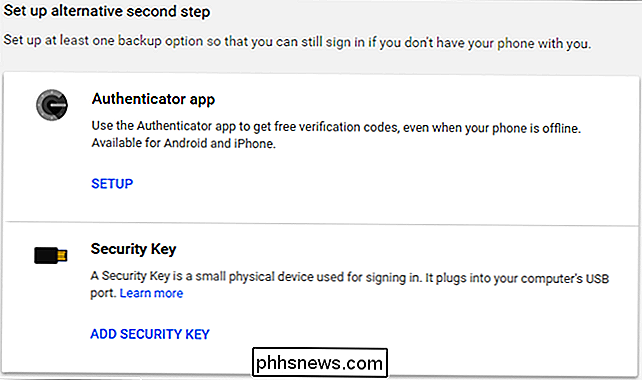

Une fois que vous avez un mot de passe fort, il est temps de configurer 2 Authentification -step (aussi communément appelée authentification à deux facteurs ou "2FA"). Fondamentalement, cela signifie que vous avez besoin de deux choses pour entrer dans votre compte: votre mot de passe, et une seconde forme d'authentification - généralement quelque chose qui n'est accessible que pour vous. Par exemple, vous pouvez recevoir un message texte avec un code unique, utiliser une application d'authentification sur votre téléphone (comme Google Authenticator ou Authy), ou même utiliser le nouveau système d'authentification sans code de Google, qui est mon préféré.

Ainsi, votre appareil est sécurisé avec quelque chose que vous connaissez et quelque chose que vous avez . Si quelqu'un obtient votre mot de passe, il ne pourra pas accéder à votre compte, sauf s'il a également volé votre téléphone.

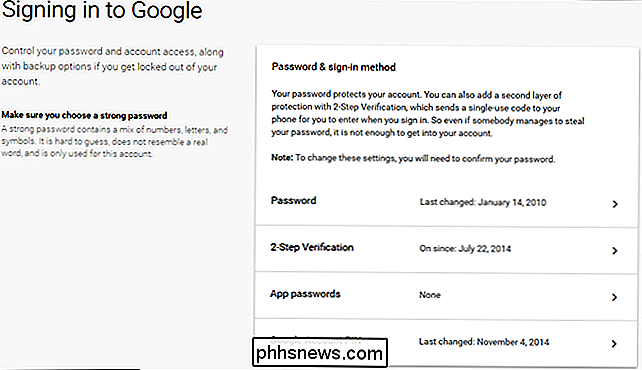

Pour modifier votre mot de passe ou configurer la validation en deux étapes, vous devez d'abord accéder aux paramètres de votre compte Google. , puis sélectionnez «Connexion et sécurité».

À partir de là, accédez à la section «Se connecter à Google», où vous verrez une liste d'informations pertinentes, comme la dernière fois que vous avez modifié votre mot de passe. , lorsque vous configurez la validation en deux étapes, etc.

Pour modifier votre mot de passe (qui est apparemment long en retard), cliquez sur le champ "Mot de passe". Vous serez d'abord invité à entrer votre mot de passe actuel, puis sera présenté avec une nouvelle zone de saisie de mot de passe. Assez facile.

Pour configurer ou modifier vos paramètres de vérification en deux étapes, cliquez sur ce lien dans la page principale «Connexion et sécurité». Encore une fois, vous serez invité à entrer votre mot de passe. Si vous n'avez jamais configuré de validation en deux étapes sur votre compte Google, vous pouvez cliquer sur la case "Commencer" pour commencer. Il vous demandera de vous connecter à nouveau, puis d'envoyer un code par message texte ou par appel téléphonique.

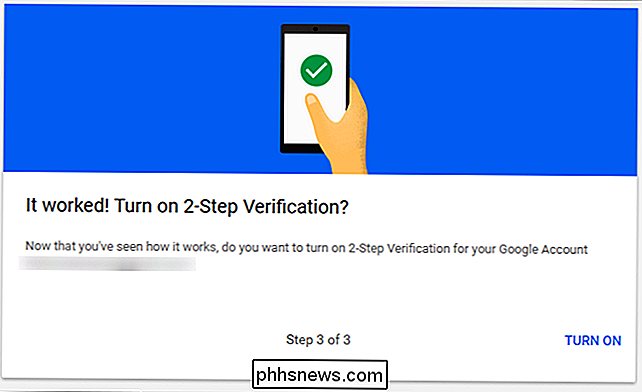

Une fois que vous aurez reçu le code et l'avoir entré dans la boîte de vérification, on vous demandera si vous voulez activer 2- vérification d'étape. Cliquez sur "Activer". À partir de maintenant, vous recevrez un code chaque fois que vous essaierez de vous connecter à votre compte Google à partir d'un nouvel appareil.

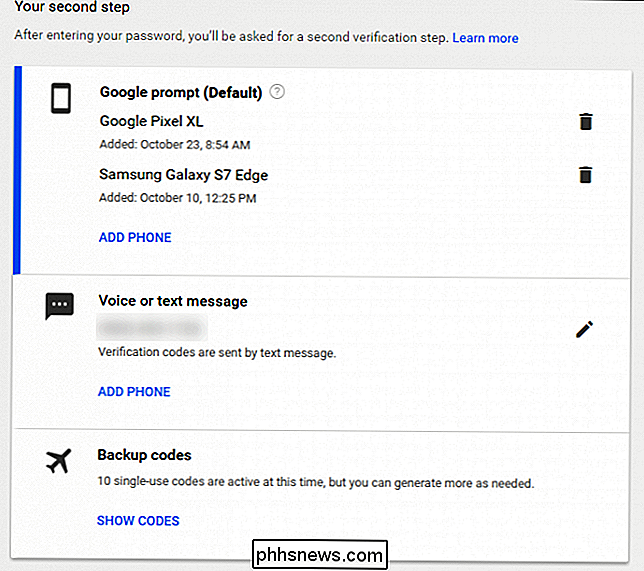

Une fois que vous avez configuré la validation en deux étapes (de si vous l'aviez configuré en premier lieu), vous pouvez contrôler exactement ce qu'est votre deuxième étape. C'est ici que vous pouvez passer à la méthode "Google Prompt" sans code, passer à une application d'authentification, et vous assurer que votre les codes de sauvegarde sont à jour.

Pour configurer une nouvelle méthode de deuxième étape, utilisez simplement la section "Configurer la deuxième étape alternative"

Boom, vous avez terminé: votre compte est maintenant beaucoup plus sûr.

Gardez un œil sur les applications connectées, l'activité de l'appareil et les notifications

Le reste de la page de sécurité est assez simple (et fait également partie du contrôle de sécurité dont nous avons parlé plus haut), car il couvre connecté appareils, applications et paramètres de notification. Plus que quelque chose que vous pouvez faire activement, tout ce qui se trouve dans les "Activités et notifications sur les appareils" et "Les applications et les sites connectés" est quelque chose que vous devez surveiller passivement.

Vous pouvez surveiller les activités du compte Vous avez récemment été connecté à votre compte Google, par exemple, avec les appareils actuellement connectés. Encore une fois, si vous n'utilisez plus un appareil, révoquez son accès! Vous pouvez obtenir plus d'informations sur les événements et les appareils en cliquant sur le lien "Review ..." correspondant.

Pour supprimer un appareil, cliquez simplement sur l'appareil et choisissez "remove". Il vous demandera de confirmer la suppression, et c'est à propos de ça. Oui, c'est aussi simple que ça.

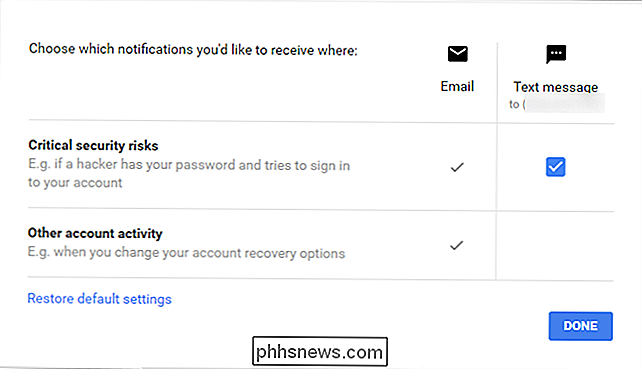

Vous pouvez également contrôler vos alertes de sécurité ici. Il s'agit d'une section simple qui vous permet de définir quand et où vous recevez des notifications pour des événements spécifiques tels que "Crucial security risks". "

La gestion de vos applications connectées, sites Web et mots de passe enregistrés est tout aussi simple: cliquez sur le lien" Gérer ... "pour plus d'informations et supprimez tout ce que vous n'utilisez plus ou que vous souhaitez enregistrer.

Revenir avec ces pages une fois de temps en temps et nettoyer tout ce qui n'a pas besoin d'accès. Vous serez plus heureux et plus en sécurité.

La sécurisation de votre compte Google n'est ni difficile, ni fastidieuse, et tout le monde qui possède un compte Google doit le faire. Google a fait un excellent travail de tout mettre au même endroit et de le rendre incroyablement facile à analyser, à contrôler et à éditer.

Comment trouver votre outil de suivi des tuiles avec Alexa ou Google Accueil

Les outils de suivi des tuiles sont utiles pour trouver vos clés, votre portefeuille ou toute autre chose que vous pourriez perdre. Normalement, vous devez utiliser votre téléphone pour rechercher votre mosaïque, mais si vous disposez d'Amazon Echo ou de tout appareil pouvant utiliser l'Assistant Google, vous pouvez trouver votre contenu avec une simple commande vocale.

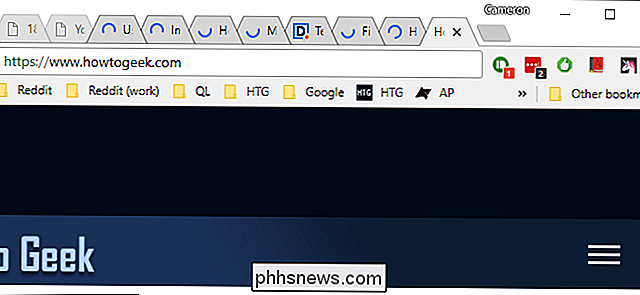

Comment empêcher Chrome de recharger les onglets lorsque vous passez à

Chrome a intégré la gestion de la mémoire qui fait que les onglets inactifs "se mettent en veille" lorsque la mémoire RAM est remplie. Lorsque vous cliquez à nouveau sur l'onglet, il doit recharger la page. C'est ennuyeux. Bien que la gestion de la mémoire soit importante, les rechargements constants peuvent être extrêmement irritants, surtout si vous travaillez avec beaucoup d'onglets Chrome à la fois.