Comment identifier les abus de réseau avec Wireshark

Wireshark est le couteau suisse des outils d'analyse de réseau. Wireshark peut travailler pour vous. Que vous recherchiez un trafic peer-to-peer sur votre réseau ou que vous souhaitiez simplement voir à quels sites Web une adresse IP spécifique a accès, nous vous avons déjà présenté Wireshark. et ce post s'appuie sur nos messages précédents. Gardez à l'esprit que vous devez effectuer une capture à un emplacement du réseau où vous pouvez voir un trafic réseau suffisant. Si vous effectuez une capture sur votre poste de travail local, vous risquez de ne pas voir la majorité du trafic sur le réseau. Wireshark peut effectuer des captures à partir d'un emplacement distant - consultez notre article sur les astuces Wireshark pour plus d'informations

Identification du trafic Peer-to-Peer

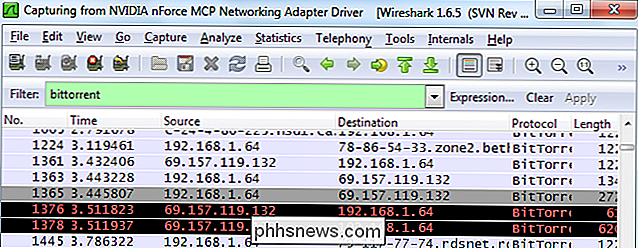

La colonne de protocole de Wireshark affiche le type de protocole de chaque paquet. Si vous regardez une capture Wireshark, vous pouvez voir BitTorrent ou un autre trafic peer-to-peer qui s'y cache.

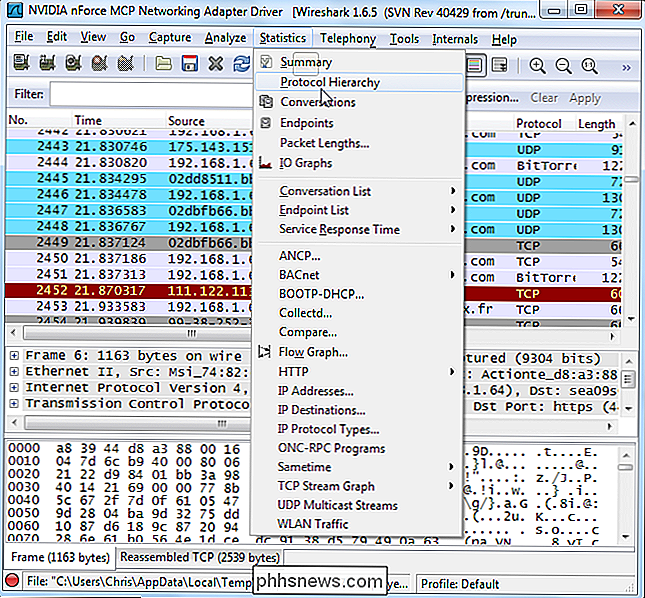

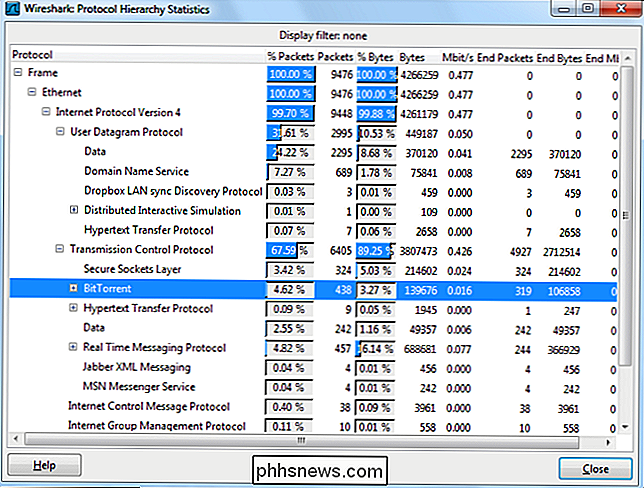

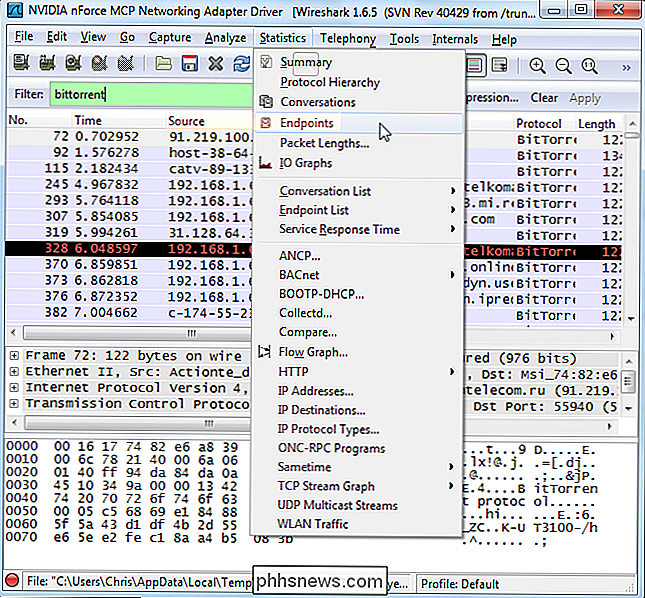

Vous pouvez voir exactement quels protocoles sont utilisés sur votre réseau à partir de la

Hiérarchie du protocole outil, situé sous le menu Statistiques . Cette fenêtre affiche une répartition de l'utilisation du réseau par protocole. D'ici, nous pouvons voir que près de 5% des paquets sur le réseau sont des paquets BitTorrent. Cela ne ressemble pas beaucoup, mais BitTorrent utilise également des paquets UDP. Près de 25% des paquets classés dans les paquets de données UDP sont aussi du trafic BitTorrent ici.

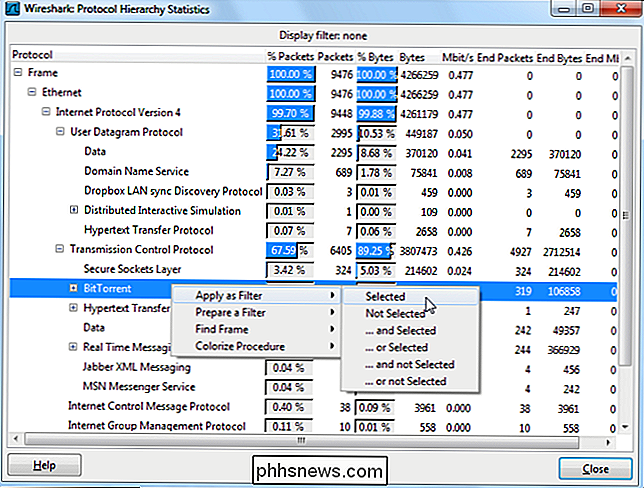

Nous ne pouvons voir que les paquets BitTorrent en cliquant avec le bouton droit sur le protocole et en l'appliquant comme filtre. Vous pouvez faire de même pour les autres types de trafic peer-to-peer qui peuvent être présents, tels que Gnutella, eDonkey ou Soulseek

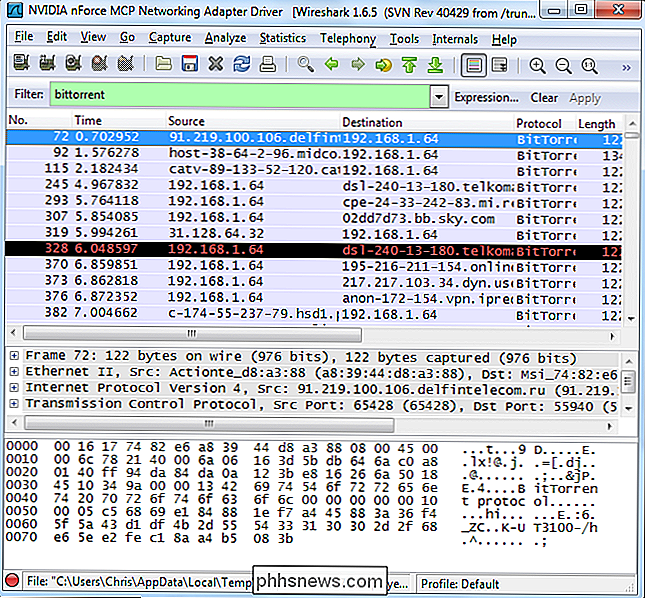

L'option Appliquer le filtre applique le filtre "

bittorrent. " Vous pouvez ignorer le menu contextuel et afficher le trafic d'un protocole en saisissant son nom directement dans la zone Filtre. A partir du trafic filtré, nous pouvons voir que l'adresse IP locale de 192.168.1.64 utilise BitTorrent.

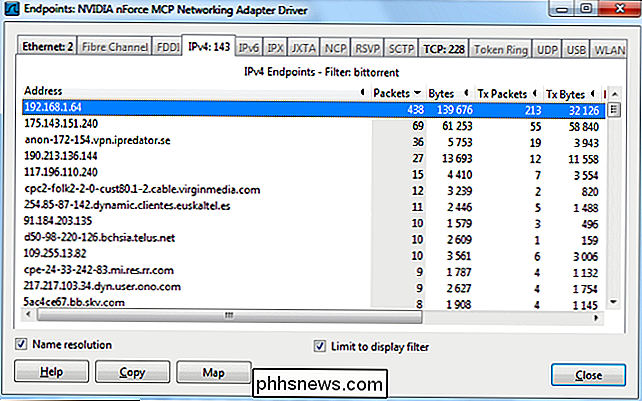

Pour voir toutes les adresses IP en utilisant BitTorrent, nous pouvons sélectionner

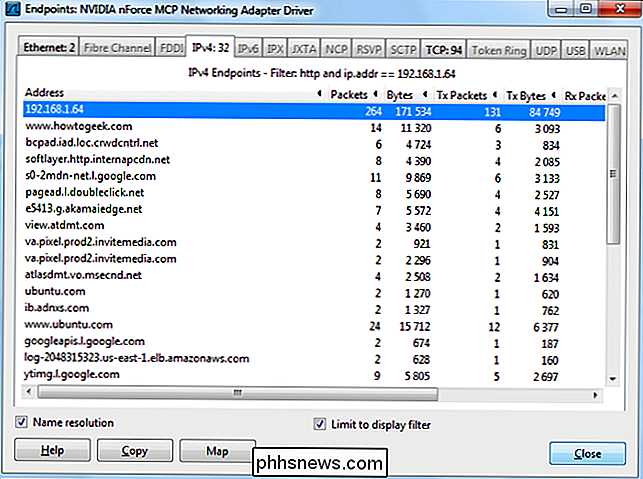

Endpoints dans le menu StatistiquesCliquer sur l'onglet

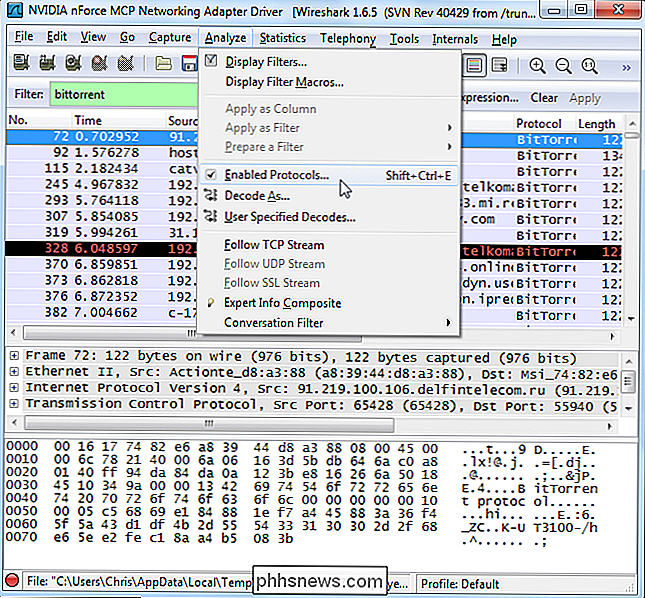

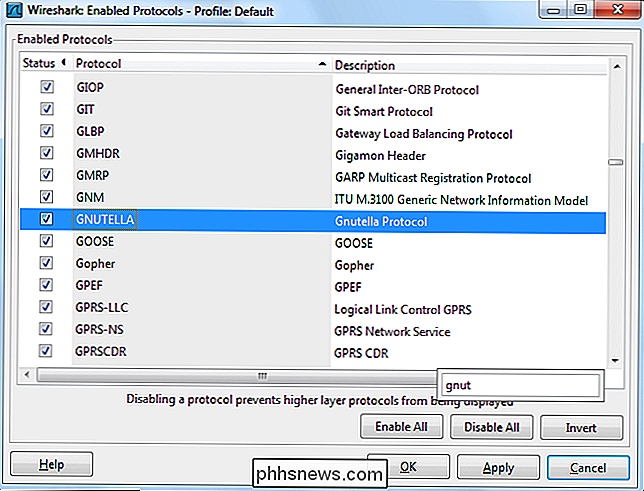

IPv4 et activer le < Limite d'affichage du filtre ". Vous verrez à la fois les adresses IP distantes et locales associées au trafic BitTorrent. Les adresses IP locales doivent apparaître en haut de la liste Si vous voulez voir les différents types de protocoles supportés par Wireshark et leurs noms de filtres, sélectionnez

Protocoles activés sous Analyze menu Vous pouvez commencer à taper un protocole pour le rechercher dans la fenêtre Protocoles activés

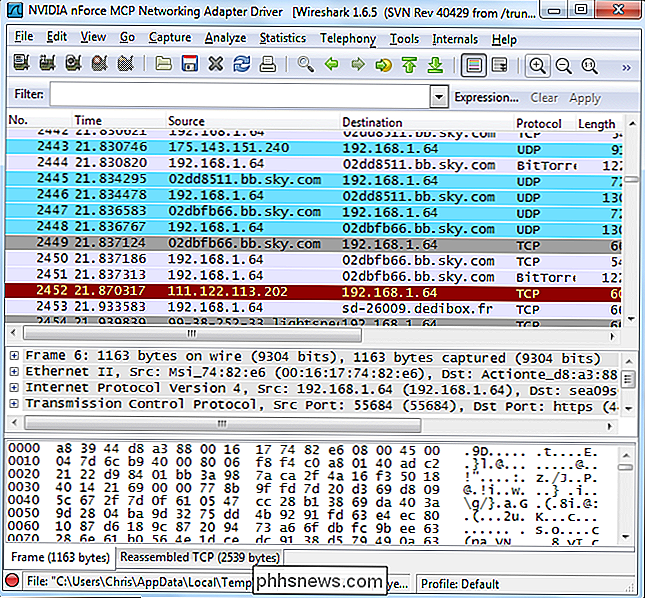

Surveiller l'accès au site Web

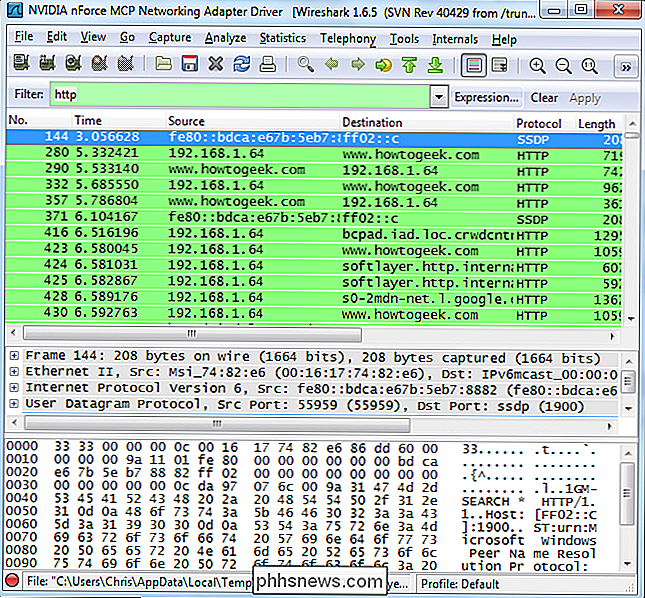

Maintenant que nous savons comment réduire le trafic par protocole, nous pouvons taper "

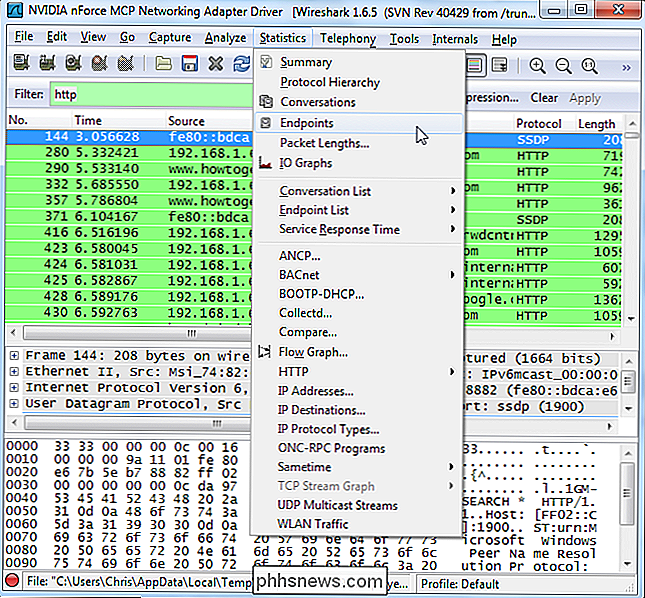

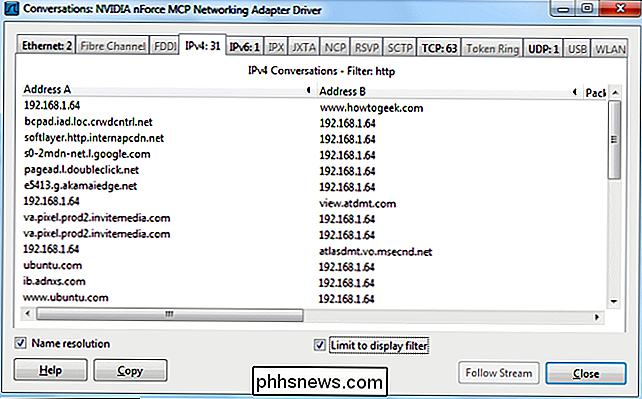

http "dans la zone Filtre pour voir uniquement le trafic HTTP. Avec l'option "Activer la résolution du nom de réseau" cochée, nous verrons les noms des sites Web accédés sur le réseau. Encore une fois, nous pouvons utiliser l'option

Endpoints dans les statistiques Menu . Cliquez sur l'onglet

IPv4 et cochez à nouveau la case " Limite d'affichage du filtre ". Vous devez également vous assurer que la case " Résolution du nom " est activée ou que vous ne verrez que les adresses IP. A partir de là, nous pouvons voir les sites Web consultés. Les réseaux publicitaires et les sites Web tiers hébergeant des scripts utilisés sur d'autres sites Web apparaîtront également dans la liste.

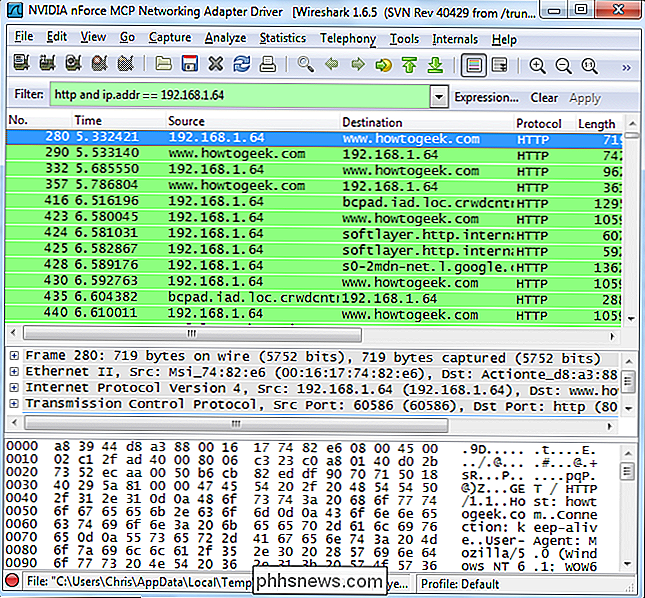

Si nous voulons diviser cette information par une adresse IP spécifique pour voir ce qu'une seule adresse IP est en train de parcourir, nous pouvons le faire aussi. Utilisez le filtre combiné

http et ip.addr == [adresse IP] pour voir le trafic HTTP associé à une adresse IP spécifique. Ouvrez à nouveau la boîte de dialogue Points de terminaison et une liste de sites Web s'affichera. accès par cette adresse IP spécifique.

Tout cela ne fait qu'effleurer la surface de ce que vous pouvez faire avec Wireshark. Vous pouvez créer des filtres beaucoup plus avancés, ou même utiliser l'outil Firewall ACL Rules de notre page Trucs Wireshark pour bloquer facilement les types de trafic que vous trouverez ici.

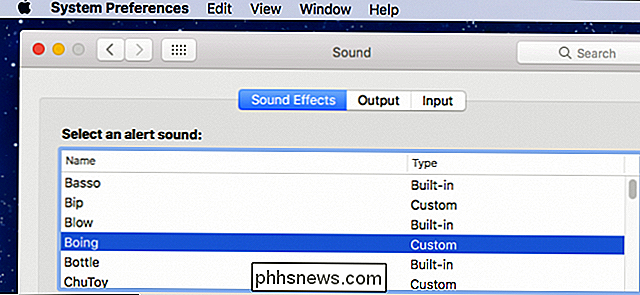

Personnalisation ou désactivation des effets sonores dans macOS

Votre Mac est livré avec un ensemble unique d'effets sonores que vous pouvez affecter comme alerte système par défaut. Certains de ces sons sont en fait assez anciens et peuvent susciter des sentiments de nostalgie. Cependant, vous pouvez changer l'alerte de votre système pour tous les autres effets sonores de votre Mac, ou vous pouvez ajouter des sons personnalisés, ainsi que les désactiver complètement.

Comment synchroniser automatiquement les contacts entre Outlook et Gmail

Outlook et Gmail ont des carnets d'adresses distincts. Ils ne se synchronisent pas, ce qui signifie que si vous changez vos contacts dans l'un ou l'autre, alors vous avez un carnet d'adresses qui reste inchangé. Voici comment synchroniser vos carnets d'adresses avec des logiciels libres et gratuits. Il est très simple d'exporter et d'importer vos contacts, que ce soit de Gmail vers Outlook, ou vice-versa.