Comment Linux sait-il qu'un nouveau mot de passe est similaire à l'ancien?

Si vous avez déjà reçu un message indiquant que votre nouveau mot de passe ressemble trop à votre ancien, vous pouvez être curieux de savoir comment votre système Linux «sait» ils sont trop semblables. Le post Q & A d'aujourd'hui SuperUser donne un coup d'oeil derrière le «rideau magique» à ce qui se passe pour un lecteur curieux.

La séance de questions et réponses d'aujourd'hui nous vient de SuperUser - une subdivision de Stack Exchange, un regroupement communautaire de

Copie de courtoisie de Marc Falardeau (Flickr).

La Question

Le lecteur SuperUser LeNoob veut savoir comment un système Linux 'sait' que les mots de passe sont trop similaires les uns aux autres:

I essayé de changer un mot de passe utilisateur sur plusieurs machines Linux à quelques reprises et quand le nouveau mot de passe ressemblait beaucoup à l'ancien, le système d'exploitation a dit qu'ils étaient trop similaires.

Je me suis toujours demandé comment le système d'exploitation le savait ? Je pensais que les mots de passe ont été enregistrés comme un hachage. Cela signifie-t-il que lorsque le système est capable de comparer le nouveau mot de passe à celui de l'ancien, il est réellement enregistré en tant que texte brut?

Comment un système Linux "sait" que les mots de passe sont trop similaires?

Le contributeur de SuperUser Answer

slhck a la réponse pour nous:

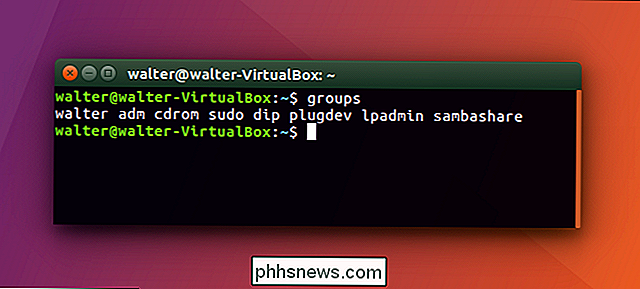

Comme vous devez fournir l'ancien et le nouveau mot de passe lorsque vous utilisez passwd, ils peuvent facilement être comparés en clair.

Votre mot de passe est en effet hashed quand il est finalement stocké, mais jusqu'à ce que cela se produise, l'outil dans lequel vous entrez votre mot de passe peut y accéder directement

Ceci est une fonctionnalité du système PAM qui est utilisée en arrière-plan de l'outil passwd. PAM est utilisé par les distributions Linux modernes. Plus spécifiquement, pam_cracklib est un module pour PAM qui lui permet de rejeter les mots de passe en fonction des similitudes et des faiblesses.

Ce ne sont pas seulement les mots de passe qui sont trop similaires qui peuvent être considérés comme non sécurisés. Le code source contient divers exemples de ce qui peut être vérifié, par exemple si un mot de passe est un palindrome ou quelle est la distance d'édition entre deux mots. L'idée est de rendre les mots de passe plus résistants aux attaques par dictionnaire.

Consultez la page de manuel pam_cracklib pour plus d'informations

Assurez-vous de lire le reste de la discussion animée sur SuperUser via le sujet ci-dessous. Avoir quelque chose à ajouter à l'explication? Sonnez dans les commentaires. Vous voulez lire plus de réponses d'autres utilisateurs de Stack Exchange? Découvrez le fil de discussion complet ici.

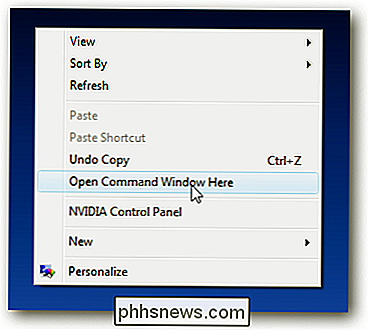

Ouvrir une invite de commande dans n'importe quel dossier à partir du menu contextuel

Si vous ne disposez pas d'une icône de lancement rapide ou d'un raccourci clavier pour ouvrir une invite de commande, que vous pouvez faire sur n'importe quel ordinateur Windows 7 ou Vista pour ouvrir une invite de commande sans avoir à naviguer dans le menu Maintenez simplement la touche Maj enfoncée et faites un clic droit sur le bureau .

Comment prendre des photos en mode rafale sur un appareil iOS

Nous sommes sûrs que vous avez essayé de capturer ce moment parfait avec votre appareil photo et que vous êtes un peu trop tard ou trop tôt et vous le manquez. Si vous possédez un iPhone ou un iPad, vous pouvez utiliser le mode rafale et ne plus jamais manquer la photo parfaite. L'un des plus gros problèmes avec les appareils photo numériques, ou tout appareil photo, est qu'ils sont souvent adaptés pour prendre des photos ou des portraits.