6 Systèmes d'exploitation populaires offrant le cryptage par défaut

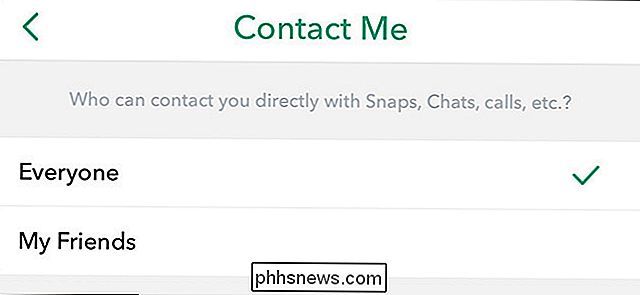

Les systèmes d'exploitation populaires utilisent de plus en plus le cryptage par défaut, ce qui permet à tous de bénéficier du cryptage sans tracas. Cela permet de protéger vos données contre les voleurs de périphériques.

Dans certains cas, ce chiffrement est automatiquement activé. Dans d'autres cas, il s'agit d'une option facile que vous pouvez activer en un seul clic dans le programme d'installation du système d'exploitation ou l'assistant de configuration initiale.

Windows 8.1

Windows 8.1 offre une fonction de cryptage par défaut. "Cela ne fonctionne que sur le nouveau matériel fourni avec Windows 8.1 ainsi que sur d'autres fonctionnalités matérielles requises.

Dans l'ensemble, c'est le type de chiffrement le moins utile ici. Il ne fonctionnera pas sur tous les systèmes Windows 8.1, en particulier ceux que vous avez mis à niveau vers Windows 8.1 à partir d'une ancienne version de Windows. Cela vous oblige également à envoyer une copie de votre clé de récupération à Microsoft (ou au serveur d'échange de votre entreprise), ce type de chiffrement est donc vulnérable aux attaques d'ingénierie sociale et aux demandes d'application de la loi.

moins mieux que pas de cryptage du tout. Les éditions professionnelles de Windows offrent BitLocker, mais elles ne sont pas activées par défaut - vous aurez besoin d'une édition plus chère de Windows et vous ferez de votre mieux pour l'activer.

Mac OS X 10.10 Yosemite

: Cryptage du lecteur système, des périphériques amovibles et des fichiers individuels de votre Mac

Mac OS X Yosemite vous demande de configurer le cryptage par défaut lorsque vous l'installez. Tous les lecteurs sont désormais automatiquement préparés pour le chiffrement FileVault et vous êtes invité à l'activer lorsque vous configurez un nouveau Mac.

La fonctionnalité FileVault du Mac vous permet de télécharger une copie de votre clé de récupération vers Apple pour récupérer vos fichiers via votre identifiant Apple si vous perdez votre mot de passe. Cependant, contrairement au cryptage de Windows 8.1, cette fonctionnalité n'est pas obligatoire. Vous pouvez choisir d'imprimer votre clé de récupération ou de stocker une copie numérique quelque part localement.

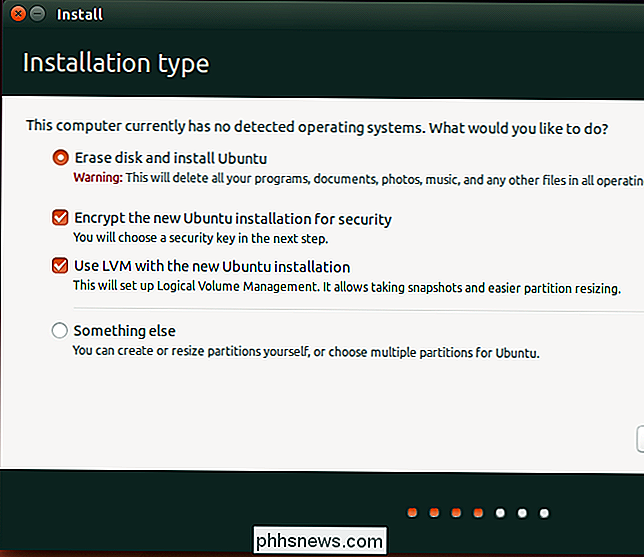

Linux

Les distributions Linux offrent souvent un chiffrement facile. Il n'est pas nécessairement activé par défaut, mais vous êtes invité à l'activer avec une case à cocher rapide lors de l'installation de votre distribution Linux de votre choix. Par exemple, Ubuntu vous invite à activer le cryptage lorsque vous l'installez. Les autres distributions Linux offrent généralement une option similaire dans leurs programmes d'installation.

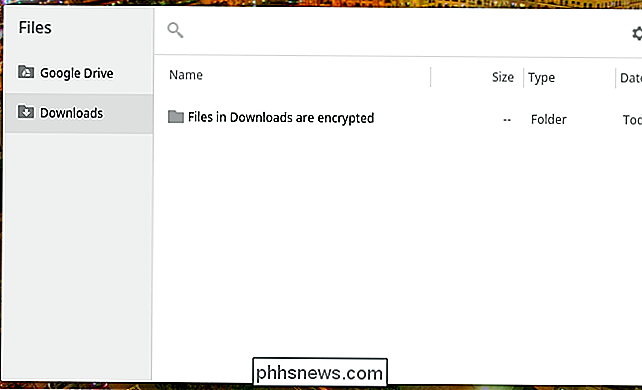

Chrome OS

CONNEXE: Comment un Chromebook est-il verrouillé pour vous protéger?

Le stockage d'un Chromebook est également crypté. Cela empêche les gens d'accéder aux données sur eux sans votre mot de passe Google, offrant plus de sécurité. Bien sûr, si quelqu'un pouvait changer votre mot de passe Google via une attaque d'ingénierie sociale, il serait en mesure d'accéder à vos fichiers - mais il n'est pas conçu pour vous protéger contre cela. Il s'agit simplement d'une couche de chiffrement facile à utiliser qui sécurise davantage votre Chromebook, même si vous avez des documents commerciaux sensibles dans votre dossier Téléchargements ou des e-mails sensibles mis en cache en ligne

iOS 8

iOS 8 utilise le chiffrement par défaut. Vos données sont protégées avec votre mot de passe - un code PIN à quatre chiffres ou un mot de passe de n'importe quelle longueur. Ceci est utilisé avec l'UID de votre iPhone ou de votre iPad pour crypter vos données, de sorte qu'un attaquant devrait essayer de forcer votre mot de passe sur l'appareil lui-même. Ils ne peuvent pas simplement retirer son stockage, le connecter à un ordinateur et tenter de forcer brutalement votre code court.

Cette "protection des données" est activée par défaut, mais elle n'est activée que lorsque vous entrez un code PIN ou autre mot de passe de déverrouillage de l'appareil. Si vous n'avez pas besoin d'un code PIN, cela ne vous aidera pas - tout le monde peut simplement démarrer votre téléphone ou votre tablette.

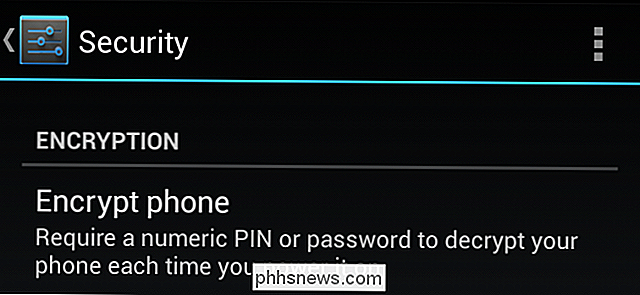

Android 5.0 Lollipop

CONNEXION: Comment chiffrer votre téléphone Android (et pourquoi Vous pouvez le faire)

Après des années d'offre d'une fonction de cryptage optionnelle, la dernière version d'Android - Android 5.0, également connue sous le nom Android L ou Android Lollipop, activera désormais le cryptage par défaut. Comme iOS, Android réutilise le code d'accès de l'écran de verrouillage pour cela. Votre mot de passe peut être un code PIN à quatre chiffres, mais il peut également s'agir d'un mot de passe plus long. Avec une amélioration du cryptage d'Android 4.4, Android 5.0 utilise des informations d'identification basées sur le matériel pour le rendre plus fort, de sorte que les tentatives de force brute doivent avoir lieu sur l'appareil lui-même. Vous ne pouvez pas simplement sortir le stockage d'un appareil Android et tenter de déchiffrer le code d'accès de l'utilisateur.

Le cryptage est activé par défaut, de sorte qu'il ne nécessite pas de s'asseoir à travers un long processus de cryptage, comme il le fait sur les anciennes versions d'Android. Comme sur iOS, cela ne vous aidera pas beaucoup si vous n'avez jamais défini de mot de passe pour déverrouiller votre appareil, car n'importe qui peut simplement démarrer votre appareil.

Notez que Windows Phone et Windows RT offrent également un "périphérique". cryptage ". Il fonctionne de la même manière que la fonctionnalité qui a fait son chemin sur la version de bureau de Windows avec Windows 8.1.

Crédit d'image: Yuri Samoilov sur Flickr

Un disque dur peut-il être considéré comme non amovible?

La plupart du temps, lorsque vous mettez à niveau ou modifiez le matériel de votre ordinateur, Windows a tendance à l'accepter sans problème. Mais que faites-vous si Windows ne cesse de "voir" et de répertorier un nouveau disque dur permanent comme amovible? La session de questions et réponses d'aujourd'hui nous est offerte par SuperUser, une subdivision de Stack Exchange, un regroupement communautaire de sites Web Q & A La question SuperUser lecteur Michael Stum veut savoir si un disque dur peut être désigné comme non-amovible: J'ai remplacé le lecteur de DVD dans mon ordinateur portable avec un disque dur SATA, qui fonctionne bien.

Comment ignorer la corbeille et supprimer instantanément les fichiers sous OS X

Sous Windows, vous pouvez transformer la corbeille en vidage de corbeille en maintenant la touche "Shift" enfoncée pour supprimer définitivement un fichier. Les utilisateurs Mac n'ont pas eu autant de chance, jusqu'à la sortie de OS X 10.11 El Capitan. La suppression de fichiers sur OS X n'a jamais été un processus particulièrement pratique.